搜索到

32

篇与

的结果

-

Docker 镜像与容器批量管理指南:从清理到高效运维 在日常使用 Docker 进行应用部署时,随着时间推移,本地往往会积累大量不再使用的镜像、容器和数据卷,不仅占用存储空间,还可能导致环境混乱。本文将以通用场景为例,分享一套 Docker 批量管理的实用方法,帮助你快速清理冗余资源、规范运维流程,尤其适合需要定期维护 Docker 环境的开发者和运维人员。一、现状诊断:先搞清楚本地有哪些资源在进行清理操作前,第一步需要明确本地 Docker 环境的 “家底”—— 即当前存在的容器、镜像和数据卷状态,避免误删有用资源。1. 查看所有容器(含已停止)通过以下命令可列出所有容器,包括处于运行中(Up)和已停止(Exited)的实例,清晰看到容器 ID、对应的镜像、状态和名称:docker ps -a输出示例(包含容器 ID、镜像名、创建时间、状态等关键信息):CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 70a0bd3b1caa registry.example/app:v1 "/entrypoint.sh" 2 months ago Exited (0) 2 seconds ago app-nginx 0eb19eac332b registry.example/app:v1 "/entrypoint.sh" 2 months ago Up 8 weeks (healthy) 5000/tcp app-admin2. 查看本地所有镜像列出本地已下载的所有镜像,包括未被使用的 “孤儿镜像”,可通过标签(TAG)和大小(SIZE)判断是否需要保留:docker images -a输出示例(包含镜像仓库、标签、镜像 ID、创建时间、大小):REPOSITORY TAG IMAGE ID CREATED SIZE registry.example/app v1 c7465c9627fb 2 months ago 408MB registry.example/utils v2 5e3c32776966 2 months ago 396MB nginx latest e621413df129 3 months ago 195MB二、批量清理:从容器到镜像的 “断舍离”当确认部分资源不再使用时,可按 “先停容器→删容器→删镜像→清数据” 的顺序批量操作,避免因依赖关系导致删除失败。1. 批量停止并删除目标容器如果需要清理某一类容器(例如通过名称前缀区分的应用容器),可通过 --filter 过滤容器名称,先停止再删除:# 1. 停止所有名称含“app-”前缀的容器(根据实际名称调整过滤条件) docker stop $(docker ps -q --filter "name=app-") # 2. 删除所有名称含“app-”前缀的容器(包括已停止的) docker rm $(docker ps -aq --filter "name=app-")说明:-q 参数表示仅输出容器 ID,方便批量传递给 stop/rm 命令;--filter "name=xxx" 可根据容器名称灵活筛选,也可通过 --filter "image=镜像名" 按镜像筛选。2. 批量删除目标镜像清理完依赖容器后,即可批量删除对应的镜像。例如删除某仓库下特定标签的所有镜像:# 删除“registry.example/app”仓库下标签为“v1”的所有镜像 docker rmi $(docker images -q "registry.example/app:v1")若提示 “镜像被占用”:可能存在未清理的隐藏容器(如退出但未删除的实例),可添加 -f 强制删除(注意:强制删除会同时删除依赖该镜像的容器):docker rmi -f $(docker images -q "registry.example/app:v1") 若需删除某仓库下所有镜像(不限制标签):docker rmi -f $(docker images -q "registry.example/app/*")3. 清理冗余数据卷(可选,彻底释放空间)容器运行时产生的持久化数据(如数据库文件、配置)会保存在数据卷中,即使删除容器,数据卷仍会残留。可通过以下命令清理:# 1. 查看所有数据卷 docker volume ls # 2. 批量删除未被任何容器引用的“无用数据卷”(谨慎操作!) docker volume prune提示:执行 prune 前,建议先通过 docker volume inspect 卷名 确认数据卷内容,避免误删重要数据。三、避坑指南:这些错误你可能遇到在批量操作过程中,容易因依赖关系或命令格式导致失败,以下是常见问题及解决方案:错误提示原因解决方案 No such image: xxx:latest镜像 ID / 名称输入错误,或镜像已被删除1. 用 docker images -a 确认镜像是否存在;2. 检查镜像名称 / ID 是否拼写正确 conflict: unable to delete xxx (must be forced)镜像被运行中 / 已停止的容器引用1. 先通过 `docker ps -agrep 镜像 ID` 找到依赖容器;2. 删除容器后再删镜像,或直接强制删除permission denied非 root 用户执行命令,权限不足1. 加 sudo 前缀(如 sudo docker rm xxx);2. 或配置 Docker 非 root 访问权限 四、日常运维建议:避免资源堆积与其定期花时间清理,不如在日常使用中养成良好习惯,减少冗余资源产生:创建容器时指定名称:通过 --name 给容器起有意义的名称(如 app-nginx-2024),方便后续筛选和管理,避免默认的随机名称(如 stoic_curie)。docker run -d --name app-nginx-2024 nginx:latest使用后及时清理:临时测试用的容器 / 镜像,在测试完成后立即删除,避免遗忘。例如: # 运行临时容器,退出后自动删除(--rm 参数) docker run --rm -it ubuntu:latest /bin/bash定期检查:可将 docker system df 加入定时任务(如每周执行),查看 Docker 资源占用情况,及时发现异常堆积。 # 查看 Docker 磁盘使用概况 docker system df

Docker 镜像与容器批量管理指南:从清理到高效运维 在日常使用 Docker 进行应用部署时,随着时间推移,本地往往会积累大量不再使用的镜像、容器和数据卷,不仅占用存储空间,还可能导致环境混乱。本文将以通用场景为例,分享一套 Docker 批量管理的实用方法,帮助你快速清理冗余资源、规范运维流程,尤其适合需要定期维护 Docker 环境的开发者和运维人员。一、现状诊断:先搞清楚本地有哪些资源在进行清理操作前,第一步需要明确本地 Docker 环境的 “家底”—— 即当前存在的容器、镜像和数据卷状态,避免误删有用资源。1. 查看所有容器(含已停止)通过以下命令可列出所有容器,包括处于运行中(Up)和已停止(Exited)的实例,清晰看到容器 ID、对应的镜像、状态和名称:docker ps -a输出示例(包含容器 ID、镜像名、创建时间、状态等关键信息):CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 70a0bd3b1caa registry.example/app:v1 "/entrypoint.sh" 2 months ago Exited (0) 2 seconds ago app-nginx 0eb19eac332b registry.example/app:v1 "/entrypoint.sh" 2 months ago Up 8 weeks (healthy) 5000/tcp app-admin2. 查看本地所有镜像列出本地已下载的所有镜像,包括未被使用的 “孤儿镜像”,可通过标签(TAG)和大小(SIZE)判断是否需要保留:docker images -a输出示例(包含镜像仓库、标签、镜像 ID、创建时间、大小):REPOSITORY TAG IMAGE ID CREATED SIZE registry.example/app v1 c7465c9627fb 2 months ago 408MB registry.example/utils v2 5e3c32776966 2 months ago 396MB nginx latest e621413df129 3 months ago 195MB二、批量清理:从容器到镜像的 “断舍离”当确认部分资源不再使用时,可按 “先停容器→删容器→删镜像→清数据” 的顺序批量操作,避免因依赖关系导致删除失败。1. 批量停止并删除目标容器如果需要清理某一类容器(例如通过名称前缀区分的应用容器),可通过 --filter 过滤容器名称,先停止再删除:# 1. 停止所有名称含“app-”前缀的容器(根据实际名称调整过滤条件) docker stop $(docker ps -q --filter "name=app-") # 2. 删除所有名称含“app-”前缀的容器(包括已停止的) docker rm $(docker ps -aq --filter "name=app-")说明:-q 参数表示仅输出容器 ID,方便批量传递给 stop/rm 命令;--filter "name=xxx" 可根据容器名称灵活筛选,也可通过 --filter "image=镜像名" 按镜像筛选。2. 批量删除目标镜像清理完依赖容器后,即可批量删除对应的镜像。例如删除某仓库下特定标签的所有镜像:# 删除“registry.example/app”仓库下标签为“v1”的所有镜像 docker rmi $(docker images -q "registry.example/app:v1")若提示 “镜像被占用”:可能存在未清理的隐藏容器(如退出但未删除的实例),可添加 -f 强制删除(注意:强制删除会同时删除依赖该镜像的容器):docker rmi -f $(docker images -q "registry.example/app:v1") 若需删除某仓库下所有镜像(不限制标签):docker rmi -f $(docker images -q "registry.example/app/*")3. 清理冗余数据卷(可选,彻底释放空间)容器运行时产生的持久化数据(如数据库文件、配置)会保存在数据卷中,即使删除容器,数据卷仍会残留。可通过以下命令清理:# 1. 查看所有数据卷 docker volume ls # 2. 批量删除未被任何容器引用的“无用数据卷”(谨慎操作!) docker volume prune提示:执行 prune 前,建议先通过 docker volume inspect 卷名 确认数据卷内容,避免误删重要数据。三、避坑指南:这些错误你可能遇到在批量操作过程中,容易因依赖关系或命令格式导致失败,以下是常见问题及解决方案:错误提示原因解决方案 No such image: xxx:latest镜像 ID / 名称输入错误,或镜像已被删除1. 用 docker images -a 确认镜像是否存在;2. 检查镜像名称 / ID 是否拼写正确 conflict: unable to delete xxx (must be forced)镜像被运行中 / 已停止的容器引用1. 先通过 `docker ps -agrep 镜像 ID` 找到依赖容器;2. 删除容器后再删镜像,或直接强制删除permission denied非 root 用户执行命令,权限不足1. 加 sudo 前缀(如 sudo docker rm xxx);2. 或配置 Docker 非 root 访问权限 四、日常运维建议:避免资源堆积与其定期花时间清理,不如在日常使用中养成良好习惯,减少冗余资源产生:创建容器时指定名称:通过 --name 给容器起有意义的名称(如 app-nginx-2024),方便后续筛选和管理,避免默认的随机名称(如 stoic_curie)。docker run -d --name app-nginx-2024 nginx:latest使用后及时清理:临时测试用的容器 / 镜像,在测试完成后立即删除,避免遗忘。例如: # 运行临时容器,退出后自动删除(--rm 参数) docker run --rm -it ubuntu:latest /bin/bash定期检查:可将 docker system df 加入定时任务(如每周执行),查看 Docker 资源占用情况,及时发现异常堆积。 # 查看 Docker 磁盘使用概况 docker system df -

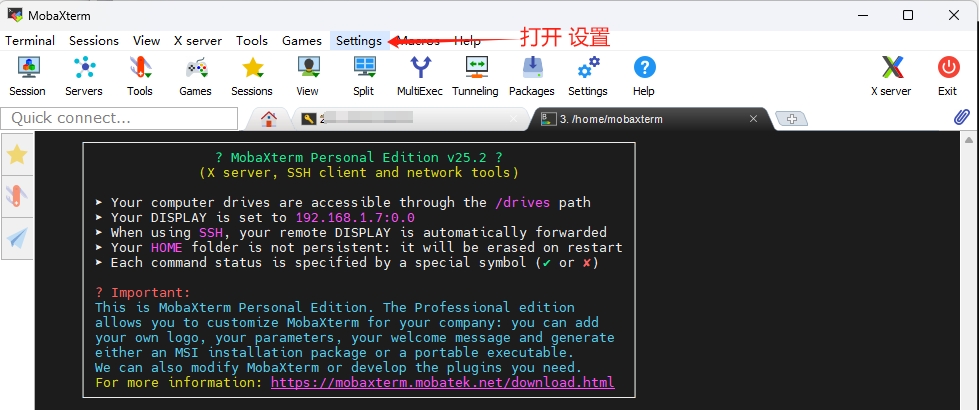

关于 MobaXterm 中无法输入中文问题 在 MobaXterm 中无法输入中文问题的解决方法在使用 MobaXterm 时,发现无法输入中文的问题,而且复制粘贴进去也会丢失中文字符,在网上找了一圈发现可能是由于编码设置或终端配置不正确导致的。解决方法1. 检查 MobaXterm 的编码设置操作步骤打开 MobaXterm。点击菜单栏中的 “Settings” > “Configuration”。在弹出的配置窗口中,找到 “Terminal” 标签下的字体设置 “Default font settings”。确保 “Term charset” 设置为 “ISO-8859-1”。点击 “OK” 保存设置。总结:目前这个方法是有效的,如有更多的解决方法欢迎大家在评论区提出宝贵的意见和建议。

关于 MobaXterm 中无法输入中文问题 在 MobaXterm 中无法输入中文问题的解决方法在使用 MobaXterm 时,发现无法输入中文的问题,而且复制粘贴进去也会丢失中文字符,在网上找了一圈发现可能是由于编码设置或终端配置不正确导致的。解决方法1. 检查 MobaXterm 的编码设置操作步骤打开 MobaXterm。点击菜单栏中的 “Settings” > “Configuration”。在弹出的配置窗口中,找到 “Terminal” 标签下的字体设置 “Default font settings”。确保 “Term charset” 设置为 “ISO-8859-1”。点击 “OK” 保存设置。总结:目前这个方法是有效的,如有更多的解决方法欢迎大家在评论区提出宝贵的意见和建议。 -

Docker 中 MySQL 无法输入和粘贴中文的问题 在 Docker 环境中使用 MySQL数据库创建表 时,遇到无法输入中文,甚至粘贴时中文内容还会丢失的窘境。一、幕后“黑手”——字符编码在发现问题时就感觉是环境有问题,经过对比不同环境下的 MySQL 数据库,发现,在本地安装的 MySQL中,并没有出现此类问题,唯独在 Docker 中的 MySQL 镜像里才会出现。这很表明问题的根源在于 Docker 环境与 MySQL 镜像之间的字符编码设置差异。二、解锁解决之道1. 检查当前的字符编码在终端中运行以下命令,查看配置系统的本地化(语言环境)信息。如果输出中没有包含 C.UTF-8 或类似的 UTF-8 编码,那么我们需要设置环境变量。locale或locale -a2. 设置环境变量通过以下命令,将系统的字符编码设置为 UTF-8,并将其添加到系统的环境变量中:echo "export LANG=C.utf8" >> /etc/profile && source /etc/profileecho "export LANG=C.utf8" >> /etc/profile:将 export LANG=C.utf8 追加到 /etc/profile 文件中,确保每次登录时都会加载这个环境变量。source /etc/profile:立即加载 /etc/profile 文件,使环境变量生效。3. 修改 MySQL 配置文件在 MySQL 的配置文件(通常是 my.cnf 或 my.ini)中设置默认字符集。例如:[client] default-character-set=utf8 [mysqld] character-set-server=utf8 collation-server=utf8_general_ci修改配置文件后,需要重启 MySQL 服务,这样新的连接都会默认使用 utf8 字符集。

Docker 中 MySQL 无法输入和粘贴中文的问题 在 Docker 环境中使用 MySQL数据库创建表 时,遇到无法输入中文,甚至粘贴时中文内容还会丢失的窘境。一、幕后“黑手”——字符编码在发现问题时就感觉是环境有问题,经过对比不同环境下的 MySQL 数据库,发现,在本地安装的 MySQL中,并没有出现此类问题,唯独在 Docker 中的 MySQL 镜像里才会出现。这很表明问题的根源在于 Docker 环境与 MySQL 镜像之间的字符编码设置差异。二、解锁解决之道1. 检查当前的字符编码在终端中运行以下命令,查看配置系统的本地化(语言环境)信息。如果输出中没有包含 C.UTF-8 或类似的 UTF-8 编码,那么我们需要设置环境变量。locale或locale -a2. 设置环境变量通过以下命令,将系统的字符编码设置为 UTF-8,并将其添加到系统的环境变量中:echo "export LANG=C.utf8" >> /etc/profile && source /etc/profileecho "export LANG=C.utf8" >> /etc/profile:将 export LANG=C.utf8 追加到 /etc/profile 文件中,确保每次登录时都会加载这个环境变量。source /etc/profile:立即加载 /etc/profile 文件,使环境变量生效。3. 修改 MySQL 配置文件在 MySQL 的配置文件(通常是 my.cnf 或 my.ini)中设置默认字符集。例如:[client] default-character-set=utf8 [mysqld] character-set-server=utf8 collation-server=utf8_general_ci修改配置文件后,需要重启 MySQL 服务,这样新的连接都会默认使用 utf8 字符集。 -

PostgreSQL 数据库备份与恢复:解决约束冲突问题 一、备份 Postgre 数据库进入 PostgreSQL 容器:docker exec -it container_db_1 bash使用 pg_dump 命令导出数据库:pg_dump -U user > backup.sql将备份文件从容器中拷贝到主机:docker cp container_db_1:/backup.sql /path/to/backup/backup.sql二、恢复 Postgre 数据库确保数据库服务正在运行:docker-compose up -d db进入 PostgreSQL 容器:docker exec -it container_db_1 bash删除旧数据库:dropdb -U user odoo重新创建数据库:createdb -U user odoo退出容器:exit将备份文件拷贝到容器内:docker cp /path/to/backup/backup.sql container_db_1:/backup.sql恢复数据库:docker exec -i container_db_1 psql -U user -d odoo < backup.sql三、解决约束冲突问题在恢复数据库的过程中,可能会遇到约束冲突的问题,例如:ERROR: constraint "res_users_settings_write_uid_fkey" for relation "res_users_settings" already exists这类错误的原因是在恢复数据库时,目标数据库中已经存在相应的表结构。解决方法清空数据库:docker exec -it container_db_1 bash psql -U user -c "DROP SCHEMA public CASCADE; CREATE SCHEMA public;" exit重新执行恢复命令:psql -U user -d odoo < backup.sql四、注意事项确认数据库名称:请确保使用正确的数据库名称。备份文件路径:确保备份文件路径正确,并且文件未损坏。容器名称:确保使用正确的容器名称(可以通过 docker ps 查看)。参数选项。 -U或 --user= :指定用户身份连接到 PostgreSQL 服务器。 -h 或 --host=:指定 PostgreSQL 服务器的主机名或 IP 地址。 -p 或 --port=:指定 PostgreSQL 服务器的端口号。 -d 或 --dbname=:指定要连接的数据库名称。

PostgreSQL 数据库备份与恢复:解决约束冲突问题 一、备份 Postgre 数据库进入 PostgreSQL 容器:docker exec -it container_db_1 bash使用 pg_dump 命令导出数据库:pg_dump -U user > backup.sql将备份文件从容器中拷贝到主机:docker cp container_db_1:/backup.sql /path/to/backup/backup.sql二、恢复 Postgre 数据库确保数据库服务正在运行:docker-compose up -d db进入 PostgreSQL 容器:docker exec -it container_db_1 bash删除旧数据库:dropdb -U user odoo重新创建数据库:createdb -U user odoo退出容器:exit将备份文件拷贝到容器内:docker cp /path/to/backup/backup.sql container_db_1:/backup.sql恢复数据库:docker exec -i container_db_1 psql -U user -d odoo < backup.sql三、解决约束冲突问题在恢复数据库的过程中,可能会遇到约束冲突的问题,例如:ERROR: constraint "res_users_settings_write_uid_fkey" for relation "res_users_settings" already exists这类错误的原因是在恢复数据库时,目标数据库中已经存在相应的表结构。解决方法清空数据库:docker exec -it container_db_1 bash psql -U user -c "DROP SCHEMA public CASCADE; CREATE SCHEMA public;" exit重新执行恢复命令:psql -U user -d odoo < backup.sql四、注意事项确认数据库名称:请确保使用正确的数据库名称。备份文件路径:确保备份文件路径正确,并且文件未损坏。容器名称:确保使用正确的容器名称(可以通过 docker ps 查看)。参数选项。 -U或 --user= :指定用户身份连接到 PostgreSQL 服务器。 -h 或 --host=:指定 PostgreSQL 服务器的主机名或 IP 地址。 -p 或 --port=:指定 PostgreSQL 服务器的端口号。 -d 或 --dbname=:指定要连接的数据库名称。 -

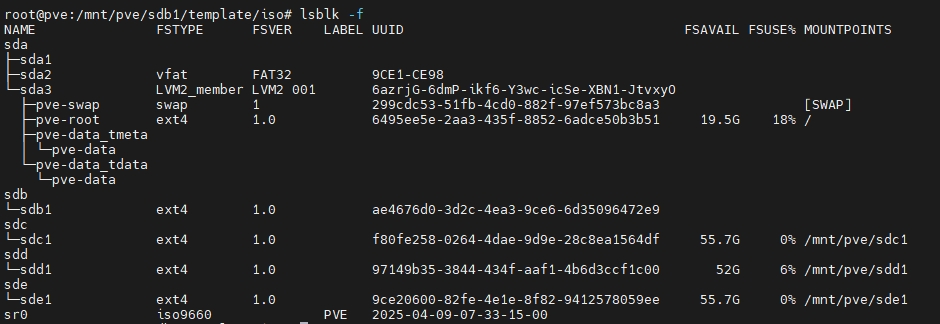

Proxmox VE 挂载硬盘指南 Proxmox VE 挂载硬盘完全指南:从磁盘识别到 PVE 存储集成一、前期准备:硬件与环境检查1.1 物理硬盘连接确认裸机服务器:关闭服务器电源后,将新硬盘连接至 SATA/PCIe 接口,确保数据线和电源线稳固连接,开机后等待 BIOS 完成硬件自检。PVE 虚拟机:若为虚拟机添加硬盘,需在 PVE 管理界面进入虚拟机配置页,通过「硬件」→「添加」→「硬盘」选项配置,注意选择合适的总线类型(SATA/IDE/VirtIO)。1.2 系统连接与工具准备通过 SSH 连接至 PVE 服务器:ssh root@服务器IP -p 22确认系统工具已安装:apt-get update && apt-get install -y fdisk parted mkfs.ext4 btrfs-progs二、磁盘识别与状态检查2.1 查看系统已识别存储设备使用 lsblk 命令可直观查看系统磁盘结构:lsblk -f2.2 磁盘健康状态检测(选择)建议通过 smartctl 工具检查硬盘健康状态:smartctl -a /dev/sdb重点关注 "SMART overall-health self-assessment test result" 字段.三、磁盘分区与格式化操作3.1 交互式分区操作(fdisk)以创建单个主分区为例:fdisk /dev/sdb输入命令键序列n # 新建分区p # 主分区1 # 分区默认编号1回车 # 使用默认起始扇区回车 # 使用全部磁盘空间w # 保存并退出3.2 快速分区(适合全磁盘使用)若无需细分磁盘,可直接使用 parted 工具创建单分区:parted /dev/sdb mklabel gpt parted /dev/sdb mkpart primary ext4 0% 100%3.3 格式化文件系统根据使用场景选择文件系统:EXT4(通用场景):mount -t ext4 /dev/sdc1 /mnt/pve/sdb1或mkfs.ext4 -L "PVE_Storage" /dev/sdb1卷标设置-L "PVE_Storage"BTRFS(PVE 推荐,支持快照):mkfs.btrfs -f /dev/sdb1XFS(大文件优化):mkfs.xfs -L "LargeFiles" /dev/sdb1四、磁盘挂载与永久化配置4.1 创建挂载点目录建议在 /mnt 下创建专用目录:mkdir -p /mnt/pve/sdb14.2 临时挂载(测试用)mount /dev/sdb1 /mnt/pve/sdb14.3 永久挂载配置编辑 fstab 文件实现开机自动挂载:vi /etc/fstab添加以下内容(根据文件系统类型选择)ext4 配置/dev/sdb1 /mnt/pve/sdb1 ext4 defaults,nofail 0 0BTRFS 配置/dev/sdb1 /mnt/pve/sdb1 btrfs defaults,nofail 0 0📌 注意:添加 nofail 选项可避免因磁盘未就绪导致系统启动失败。4.4 加载配置并验证1. 加载所有fstab 条目mount -a2. 重载系统配置systemctl daemon-reload五、集成到 PVE 存储管理系统5.1 通过 Web 界面添加存储登录 PVE Web 管理界面(https:// 服务器 IP:8006)。进入「数据中心」→「存储」→「添加」→「目录」。配置参数:存储 ID:自定义(如 disk_storage)。目录路径:填写挂载点 /mnt/pve/sdb1。可用空间检查:勾选「启用」。内容类型:根据需求选择(虚拟机镜像 / 容器 / ISO 等)。5.2 验证存储集成成功添加后,可在存储列表中看到新设备,点击「内容」可查看已存储的虚拟机文件。六、高级操作与优化技巧6.1 BTRFS 特性与 PVE 结合创建 BTRFS 子卷优化存储管理:btrfs subvolume create /mnt/pve/sdb1/vmsbtrfs subvolume create /mnt/sdb1/template/iso在 PVE 中指定子卷存储路径:创建虚拟机时选择「存储」→「高级」→「子卷路径」。6.2 磁盘配额管理针对 BTRFS 文件系统设置空间限制:btrfs quota enable /mnt/pve/sdb1 quota limit 50GB /mnt/pve/sdb1/vms6.3 性能优化参数根据硬盘类型调整挂载参数:机械硬盘:添加 discard 参数启用 TRIM(SSD 适用)。SSD 硬盘:添加 noatime,nodiratime 参数减少写入:/dev/sdb1 /mnt/pve/sdb1 ext4 defaults,noatime,nodiratime 0 0七、常见问题与解决方案7.1 磁盘未识别问题检查硬件连接后执行:echo "- - -" > /sys/class/scsi_host/host0/scan(更新 SCSI 设备)。查看内核日志:dmesg | grep sdb,排查驱动加载问题。7.2 挂载权限错误若提示权限不足,检查目录属主:chown root:root /mnt/pve_storage 。PVE 虚拟机存储需确保目录权限为 755 或更高。7.3 fstab 配置错误修复 fstab 格式错误:fsck -f /dev/sdb1 。临时绕过 fstab 启动:开机时按 e 进入 GRUB 编辑模式,在内核参数后添加 init=/bin/bash 。八、实践总结重要数据备份:操作前对系统盘进行快照(PVE 中可通过「数据中心」→「快照」功能实现)。磁盘命名规范:在 fstab 中建议使用 UUID 而非设备名挂载,避免磁盘顺序变化导致错误:UUID=1a2b3c4d-5e6f /mnt/pve/sdb1 ext4 defaults 0 0定期健康检查:设置 cron 任务定期执行 smartctl 检测硬盘状态。

Proxmox VE 挂载硬盘指南 Proxmox VE 挂载硬盘完全指南:从磁盘识别到 PVE 存储集成一、前期准备:硬件与环境检查1.1 物理硬盘连接确认裸机服务器:关闭服务器电源后,将新硬盘连接至 SATA/PCIe 接口,确保数据线和电源线稳固连接,开机后等待 BIOS 完成硬件自检。PVE 虚拟机:若为虚拟机添加硬盘,需在 PVE 管理界面进入虚拟机配置页,通过「硬件」→「添加」→「硬盘」选项配置,注意选择合适的总线类型(SATA/IDE/VirtIO)。1.2 系统连接与工具准备通过 SSH 连接至 PVE 服务器:ssh root@服务器IP -p 22确认系统工具已安装:apt-get update && apt-get install -y fdisk parted mkfs.ext4 btrfs-progs二、磁盘识别与状态检查2.1 查看系统已识别存储设备使用 lsblk 命令可直观查看系统磁盘结构:lsblk -f2.2 磁盘健康状态检测(选择)建议通过 smartctl 工具检查硬盘健康状态:smartctl -a /dev/sdb重点关注 "SMART overall-health self-assessment test result" 字段.三、磁盘分区与格式化操作3.1 交互式分区操作(fdisk)以创建单个主分区为例:fdisk /dev/sdb输入命令键序列n # 新建分区p # 主分区1 # 分区默认编号1回车 # 使用默认起始扇区回车 # 使用全部磁盘空间w # 保存并退出3.2 快速分区(适合全磁盘使用)若无需细分磁盘,可直接使用 parted 工具创建单分区:parted /dev/sdb mklabel gpt parted /dev/sdb mkpart primary ext4 0% 100%3.3 格式化文件系统根据使用场景选择文件系统:EXT4(通用场景):mount -t ext4 /dev/sdc1 /mnt/pve/sdb1或mkfs.ext4 -L "PVE_Storage" /dev/sdb1卷标设置-L "PVE_Storage"BTRFS(PVE 推荐,支持快照):mkfs.btrfs -f /dev/sdb1XFS(大文件优化):mkfs.xfs -L "LargeFiles" /dev/sdb1四、磁盘挂载与永久化配置4.1 创建挂载点目录建议在 /mnt 下创建专用目录:mkdir -p /mnt/pve/sdb14.2 临时挂载(测试用)mount /dev/sdb1 /mnt/pve/sdb14.3 永久挂载配置编辑 fstab 文件实现开机自动挂载:vi /etc/fstab添加以下内容(根据文件系统类型选择)ext4 配置/dev/sdb1 /mnt/pve/sdb1 ext4 defaults,nofail 0 0BTRFS 配置/dev/sdb1 /mnt/pve/sdb1 btrfs defaults,nofail 0 0📌 注意:添加 nofail 选项可避免因磁盘未就绪导致系统启动失败。4.4 加载配置并验证1. 加载所有fstab 条目mount -a2. 重载系统配置systemctl daemon-reload五、集成到 PVE 存储管理系统5.1 通过 Web 界面添加存储登录 PVE Web 管理界面(https:// 服务器 IP:8006)。进入「数据中心」→「存储」→「添加」→「目录」。配置参数:存储 ID:自定义(如 disk_storage)。目录路径:填写挂载点 /mnt/pve/sdb1。可用空间检查:勾选「启用」。内容类型:根据需求选择(虚拟机镜像 / 容器 / ISO 等)。5.2 验证存储集成成功添加后,可在存储列表中看到新设备,点击「内容」可查看已存储的虚拟机文件。六、高级操作与优化技巧6.1 BTRFS 特性与 PVE 结合创建 BTRFS 子卷优化存储管理:btrfs subvolume create /mnt/pve/sdb1/vmsbtrfs subvolume create /mnt/sdb1/template/iso在 PVE 中指定子卷存储路径:创建虚拟机时选择「存储」→「高级」→「子卷路径」。6.2 磁盘配额管理针对 BTRFS 文件系统设置空间限制:btrfs quota enable /mnt/pve/sdb1 quota limit 50GB /mnt/pve/sdb1/vms6.3 性能优化参数根据硬盘类型调整挂载参数:机械硬盘:添加 discard 参数启用 TRIM(SSD 适用)。SSD 硬盘:添加 noatime,nodiratime 参数减少写入:/dev/sdb1 /mnt/pve/sdb1 ext4 defaults,noatime,nodiratime 0 0七、常见问题与解决方案7.1 磁盘未识别问题检查硬件连接后执行:echo "- - -" > /sys/class/scsi_host/host0/scan(更新 SCSI 设备)。查看内核日志:dmesg | grep sdb,排查驱动加载问题。7.2 挂载权限错误若提示权限不足,检查目录属主:chown root:root /mnt/pve_storage 。PVE 虚拟机存储需确保目录权限为 755 或更高。7.3 fstab 配置错误修复 fstab 格式错误:fsck -f /dev/sdb1 。临时绕过 fstab 启动:开机时按 e 进入 GRUB 编辑模式,在内核参数后添加 init=/bin/bash 。八、实践总结重要数据备份:操作前对系统盘进行快照(PVE 中可通过「数据中心」→「快照」功能实现)。磁盘命名规范:在 fstab 中建议使用 UUID 而非设备名挂载,避免磁盘顺序变化导致错误:UUID=1a2b3c4d-5e6f /mnt/pve/sdb1 ext4 defaults 0 0定期健康检查:设置 cron 任务定期执行 smartctl 检测硬盘状态。 -

Debian 12 上的生产级部署 Zabbix 指南:从环境搭建到性能优化 Zabbix 7.0 在 Debian 12 上的生产级部署指南:从环境搭建到性能优化在现代 IT 运维体系中,Zabbix 作为开源监控解决方案的标杆,以其强大的监控能力和灵活的扩展性备受青睐。本文将详细介绍如何在 Debian 12 系统上部署 Zabbix 7.0 版本,涵盖从环境准备到性能优化的全流程,帮助运维人员快速搭建企业级监控平台。一、环境准备与仓库配置1.1 系统要求说明Zabbix 7.0 对硬件资源的基本要求如下:CPU:至少 2 核(中型监控环境建议 4 核以上)内存:4GB+(建议根据监控节点数量调整,每 100 个节点增加 1GB)存储:50GB+ SSD(数据库 IO 性能对监控响应至关重要)系统:Debian 12(bullseye)或更高版本1.2 添加官方仓库Zabbix 官方为 Debian 系统提供了稳定的软件仓库,通过以下命令添加:下载Zabbix 7.0仓库配置文件wget https://repo.zabbix.com/zabbix/7.0/debian/pool/main/z/zabbix-release/zabbix-release_latest_7.0+debian12_all.deb安装仓库配置包和刷新APT包索引dpkg -i zabbix-release_latest_7.0+debian12_all.deb apt update注意:执行dpkg -i时可能会提示依赖关系,可通过apt --fix-broken install解决二、数据库部署与安全配置2.1 MariaDB 数据库安装Zabbix 推荐使用 MariaDB 作为后端数据库,执行以下命令安装:安装MariaDB服务器apt install mariadb-server -y启动数据库服务并设置开机自启systemctl start mariadb systemctl enable mariadb运行安全初始化脚本mysql_secure_installation在 mysql_secure_installation 过程中,需要完成以下配置:设置 root 用户密码移除匿名用户访问禁止 root 用户远程登录删除测试数据库2.2 创建 Zabbix 专用数据库为确保数据隔离与安全,需为 Zabbix 创建独立数据库:登录MariaDB(使用刚才设置的root密码)mysql -uroot -p创建Zabbix数据库(使用utf8mb4字符集支持全字符集)CREATE DATABASE zabbix CHARACTER SET utf8mb4 COLLATE utf8mb4_bin;创建专用数据库用户(请替换为强密码)CREATE USER 'zabbix'@'localhost' IDENTIFIED BY 'password';授予完整权限并刷新权限表GRANT ALL PRIVILEGES ON zabbix.* TO 'zabbix'@'localhost'; SET GLOBAL log_bin_trust_function_creators = 1; FLUSH PRIVILEGES; QUIT;安全建议:密码应包含大小写字母、数字和特殊字符,长度不少于 12 位三、Zabbix 核心组件安装3.1 安装完整组件集通过 APT 包管理器安装 Zabbix 所需的全部组件:apt install zabbix-server-mysql zabbix-frontend-php zabbix-apache-conf zabbix-sql-scripts zabbix-agent -y该命令将安装以下组件:zabbix-server-mysql:Zabbix 服务器核心,处理监控数据收集zabbix-frontend-php:Web 管理界面,基于 PHP 开发zabbix-apache-conf:Apache 服务器配置文件zabbix-sql-scripts:数据库初始化脚本zabbix-agent:客户端代理程序,安装在被监控主机上四、数据库初始化与架构部署4.1 导入 Zabbix 数据库结构解压并导入数据库架构(输入zabbix用户密码)zcat /usr/share/zabbix-sql-scripts/mysql/server.sql.gz | mysql --default-character-set=utf8mb4 -uzabbix -p zabbix4.2 恢复数据库安全设置导入完成后,关闭函数创建权限以增强安全性:mysql -u root -p SET GLOBAL log_bin_trust_function_creators = 0; FLUSH PRIVILEGES; QUIT;五、Zabbix 服务器与前端配置5.1 配置数据库连接修改 Zabbix 服务器配置文件,指向刚才创建的数据库:vim /etc/zabbix/zabbix_server.conf找到以下参数并修改(确保密码与数据库用户一致):# 数据库主机地址 DBHost=localhost # 数据库名称 DBName=zabbix # 数据库用户名 DBUser=zabbix # 数据库密码(请替换为实际设置的密码) DBPassword=password # 数据库端口(默认3306,若修改过请调整) DBPort=33065.2 PHP 运行环境配置Zabbix 前端基于 PHP 开发,需配置正确的时区和性能参数:vim /etc/php/8.2/apache2/php.ini主要修改以下内容:# 设置服务器时区(中国地区使用上海时区) date.timezone = Asia/Shanghai # 调整PHP内存限制(建议生产环境设置为256M以上) memory_limit = 256M # 设置最大执行时间(避免复杂报表加载超时) max_execution_time = 300 # 设置最大输入时间 max_input_time = 300 # 设置post数据最大大小 post_max_size = 16M5.3 Apache 配置优化Zabbix 提供的 Apache 配置文件可进一步优化:vim /etc/zabbix/apache.conf可添加以下性能优化参数:# 调整PHP FastCGI缓冲区大小 <IfModule mod_fcgid.c> FcgidBufferSize 128k FcgidMaxRequestLen 16777216 </IfModule> # 启用压缩提高页面加载速度 <IfModule mod_deflate.c> AddOutputFilterByType DEFLATE text/html text/css text/javascript application/javascript DeflateCompressionLevel 6 </IfModule>六、服务启动与部署验证6.1 启动 Zabbix 相关服务完成配置后,启动所有相关服务并设置开机自启:systemctl restart zabbix-server zabbix-agent apache2 systemctl enable zabbix-server zabbix-agent apache26.2 验证 Web 管理界面在浏览器中访问以下地址:http://服务器IP/8080首次访问会进入安装向导,需要完成以下步骤:如进入web首页时显示语言问题可以看我另一篇语言解决文章检查系统环境(确保 PHP 配置符合要求输入数据库连接信息(与配置文件一致)设置 Zabbix 服务器信息(可保持默认)创建管理员账户(默认账号:Admin,密码:zabbix)七、生产环境优化建议7.1 数据库性能优化在 MariaDB 配置文件/etc/mysql/mariadb.conf.d/50-server.cnf中添加:[mysqld] # 调整innodb缓冲池大小(建议设置为物理内存的50-70%) innodb_buffer_pool_size = 2G # 调整日志文件大小 innodb_log_file_size = 128M # 禁用DNS解析,提高连接速度 skip_name_resolve = ON # 优化查询缓存 query_cache_type = 1query_cache_size = 128M # 调整连接数(根据服务器性能设置) max_connections = 5007.2 Zabbix 服务器参数优化修改 Zabbix 服务器配置文件 /etc/zabbix/zabbix_server.conf:# 进程数配置(根据CPU核心数调整) StartPollers=50 StartPollersUnreachable=10 StartTrappers=20 StartPingers=10 StartDiscoverers=5 StartHTTPPollers=5 # 数据库连接池大小 DBMaxConnect=20 # 历史数据保存天数(默认90天,可根据需求调整) HistoryStoragePeriod=90 TrendStoragePeriod=3657.3 安全加固措施修改 Web 管理界面默认路径(提高安全性):mv /etc/zabbix/apache.conf /etc/zabbix/apache.conf.bak vim /etc/zabbix/apache.conf在文件中添加:Alias /monitor /usr/share/zabbix <Directory /usr/share/zabbix> # 原有配置... </Directory>访问路径变为http://服务器IP/monitor配置防火墙规则(使用 ufw):ufw allow 80/tcp ufw allow 10050/tcp # Zabbix Agent端口 ufw allow 10051/tcp # Zabbix Server端口 ufw enable八、常见问题排查8.1 服务启动失败检查 Zabbix 服务器日志:tail -f /var/log/zabbix/zabbix_server.log常见错误:数据库连接失败,需确认zabbix_server.conf中的密码正确内存不足问题:查看系统日志dmesg | grep -i oom8.2 Web 界面显示异常检查 PHP 错误日志:tail -f /var/log/apache2/error.log时区设置错误:确保php.ini中的date.timezone正确内存不足:增加php.ini中的memory_limit值8.3 数据采集延迟查看 Zabbix 服务器状态:zabbix_server -V检查数据库负载:top命令查看 MySQL 进程占用调整zabbix_server.conf中的进程数参数

Debian 12 上的生产级部署 Zabbix 指南:从环境搭建到性能优化 Zabbix 7.0 在 Debian 12 上的生产级部署指南:从环境搭建到性能优化在现代 IT 运维体系中,Zabbix 作为开源监控解决方案的标杆,以其强大的监控能力和灵活的扩展性备受青睐。本文将详细介绍如何在 Debian 12 系统上部署 Zabbix 7.0 版本,涵盖从环境准备到性能优化的全流程,帮助运维人员快速搭建企业级监控平台。一、环境准备与仓库配置1.1 系统要求说明Zabbix 7.0 对硬件资源的基本要求如下:CPU:至少 2 核(中型监控环境建议 4 核以上)内存:4GB+(建议根据监控节点数量调整,每 100 个节点增加 1GB)存储:50GB+ SSD(数据库 IO 性能对监控响应至关重要)系统:Debian 12(bullseye)或更高版本1.2 添加官方仓库Zabbix 官方为 Debian 系统提供了稳定的软件仓库,通过以下命令添加:下载Zabbix 7.0仓库配置文件wget https://repo.zabbix.com/zabbix/7.0/debian/pool/main/z/zabbix-release/zabbix-release_latest_7.0+debian12_all.deb安装仓库配置包和刷新APT包索引dpkg -i zabbix-release_latest_7.0+debian12_all.deb apt update注意:执行dpkg -i时可能会提示依赖关系,可通过apt --fix-broken install解决二、数据库部署与安全配置2.1 MariaDB 数据库安装Zabbix 推荐使用 MariaDB 作为后端数据库,执行以下命令安装:安装MariaDB服务器apt install mariadb-server -y启动数据库服务并设置开机自启systemctl start mariadb systemctl enable mariadb运行安全初始化脚本mysql_secure_installation在 mysql_secure_installation 过程中,需要完成以下配置:设置 root 用户密码移除匿名用户访问禁止 root 用户远程登录删除测试数据库2.2 创建 Zabbix 专用数据库为确保数据隔离与安全,需为 Zabbix 创建独立数据库:登录MariaDB(使用刚才设置的root密码)mysql -uroot -p创建Zabbix数据库(使用utf8mb4字符集支持全字符集)CREATE DATABASE zabbix CHARACTER SET utf8mb4 COLLATE utf8mb4_bin;创建专用数据库用户(请替换为强密码)CREATE USER 'zabbix'@'localhost' IDENTIFIED BY 'password';授予完整权限并刷新权限表GRANT ALL PRIVILEGES ON zabbix.* TO 'zabbix'@'localhost'; SET GLOBAL log_bin_trust_function_creators = 1; FLUSH PRIVILEGES; QUIT;安全建议:密码应包含大小写字母、数字和特殊字符,长度不少于 12 位三、Zabbix 核心组件安装3.1 安装完整组件集通过 APT 包管理器安装 Zabbix 所需的全部组件:apt install zabbix-server-mysql zabbix-frontend-php zabbix-apache-conf zabbix-sql-scripts zabbix-agent -y该命令将安装以下组件:zabbix-server-mysql:Zabbix 服务器核心,处理监控数据收集zabbix-frontend-php:Web 管理界面,基于 PHP 开发zabbix-apache-conf:Apache 服务器配置文件zabbix-sql-scripts:数据库初始化脚本zabbix-agent:客户端代理程序,安装在被监控主机上四、数据库初始化与架构部署4.1 导入 Zabbix 数据库结构解压并导入数据库架构(输入zabbix用户密码)zcat /usr/share/zabbix-sql-scripts/mysql/server.sql.gz | mysql --default-character-set=utf8mb4 -uzabbix -p zabbix4.2 恢复数据库安全设置导入完成后,关闭函数创建权限以增强安全性:mysql -u root -p SET GLOBAL log_bin_trust_function_creators = 0; FLUSH PRIVILEGES; QUIT;五、Zabbix 服务器与前端配置5.1 配置数据库连接修改 Zabbix 服务器配置文件,指向刚才创建的数据库:vim /etc/zabbix/zabbix_server.conf找到以下参数并修改(确保密码与数据库用户一致):# 数据库主机地址 DBHost=localhost # 数据库名称 DBName=zabbix # 数据库用户名 DBUser=zabbix # 数据库密码(请替换为实际设置的密码) DBPassword=password # 数据库端口(默认3306,若修改过请调整) DBPort=33065.2 PHP 运行环境配置Zabbix 前端基于 PHP 开发,需配置正确的时区和性能参数:vim /etc/php/8.2/apache2/php.ini主要修改以下内容:# 设置服务器时区(中国地区使用上海时区) date.timezone = Asia/Shanghai # 调整PHP内存限制(建议生产环境设置为256M以上) memory_limit = 256M # 设置最大执行时间(避免复杂报表加载超时) max_execution_time = 300 # 设置最大输入时间 max_input_time = 300 # 设置post数据最大大小 post_max_size = 16M5.3 Apache 配置优化Zabbix 提供的 Apache 配置文件可进一步优化:vim /etc/zabbix/apache.conf可添加以下性能优化参数:# 调整PHP FastCGI缓冲区大小 <IfModule mod_fcgid.c> FcgidBufferSize 128k FcgidMaxRequestLen 16777216 </IfModule> # 启用压缩提高页面加载速度 <IfModule mod_deflate.c> AddOutputFilterByType DEFLATE text/html text/css text/javascript application/javascript DeflateCompressionLevel 6 </IfModule>六、服务启动与部署验证6.1 启动 Zabbix 相关服务完成配置后,启动所有相关服务并设置开机自启:systemctl restart zabbix-server zabbix-agent apache2 systemctl enable zabbix-server zabbix-agent apache26.2 验证 Web 管理界面在浏览器中访问以下地址:http://服务器IP/8080首次访问会进入安装向导,需要完成以下步骤:如进入web首页时显示语言问题可以看我另一篇语言解决文章检查系统环境(确保 PHP 配置符合要求输入数据库连接信息(与配置文件一致)设置 Zabbix 服务器信息(可保持默认)创建管理员账户(默认账号:Admin,密码:zabbix)七、生产环境优化建议7.1 数据库性能优化在 MariaDB 配置文件/etc/mysql/mariadb.conf.d/50-server.cnf中添加:[mysqld] # 调整innodb缓冲池大小(建议设置为物理内存的50-70%) innodb_buffer_pool_size = 2G # 调整日志文件大小 innodb_log_file_size = 128M # 禁用DNS解析,提高连接速度 skip_name_resolve = ON # 优化查询缓存 query_cache_type = 1query_cache_size = 128M # 调整连接数(根据服务器性能设置) max_connections = 5007.2 Zabbix 服务器参数优化修改 Zabbix 服务器配置文件 /etc/zabbix/zabbix_server.conf:# 进程数配置(根据CPU核心数调整) StartPollers=50 StartPollersUnreachable=10 StartTrappers=20 StartPingers=10 StartDiscoverers=5 StartHTTPPollers=5 # 数据库连接池大小 DBMaxConnect=20 # 历史数据保存天数(默认90天,可根据需求调整) HistoryStoragePeriod=90 TrendStoragePeriod=3657.3 安全加固措施修改 Web 管理界面默认路径(提高安全性):mv /etc/zabbix/apache.conf /etc/zabbix/apache.conf.bak vim /etc/zabbix/apache.conf在文件中添加:Alias /monitor /usr/share/zabbix <Directory /usr/share/zabbix> # 原有配置... </Directory>访问路径变为http://服务器IP/monitor配置防火墙规则(使用 ufw):ufw allow 80/tcp ufw allow 10050/tcp # Zabbix Agent端口 ufw allow 10051/tcp # Zabbix Server端口 ufw enable八、常见问题排查8.1 服务启动失败检查 Zabbix 服务器日志:tail -f /var/log/zabbix/zabbix_server.log常见错误:数据库连接失败,需确认zabbix_server.conf中的密码正确内存不足问题:查看系统日志dmesg | grep -i oom8.2 Web 界面显示异常检查 PHP 错误日志:tail -f /var/log/apache2/error.log时区设置错误:确保php.ini中的date.timezone正确内存不足:增加php.ini中的memory_limit值8.3 数据采集延迟查看 Zabbix 服务器状态:zabbix_server -V检查数据库负载:top命令查看 MySQL 进程占用调整zabbix_server.conf中的进程数参数 -

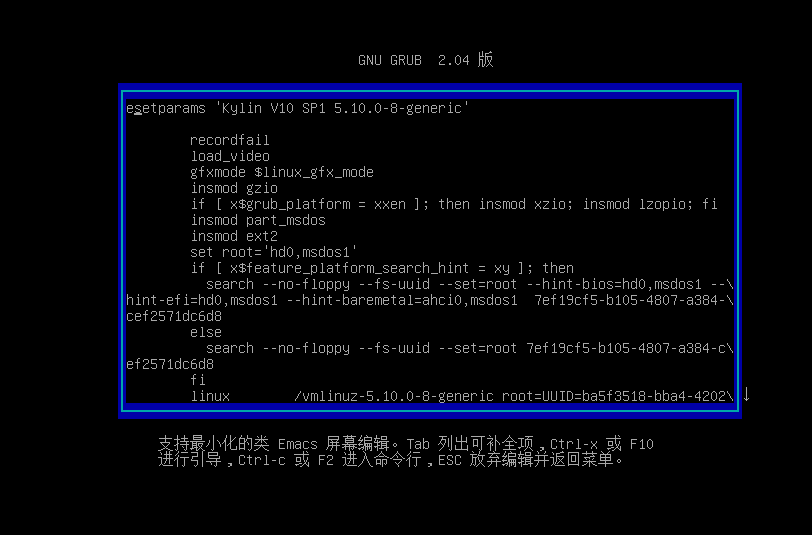

麒麟系统修改忘记的密码 如果你在使用麒麟系统时忘记了密码,可以使用以下两种方法来重置密码。方法一:通过救援模式修改密码进入GRUB启动界面:开机时,当屏幕显示GRUB启动菜单时,选择第三项“高级选项”。在下一级菜单中,选择“救援模式”(Recovery Mode),然后按回车键。在root权限下修改密码:进入救援模式后,系统会启动到一个命令行界面,此时你已经获得了root权限。输入passwd命令,然后按回车键。系统会提示你输入新密码,输入并确认新密码后,密码即修改成功。方法二:通过单用户模式修改密码进入GRUB启动编辑界面:开机或重启时,当屏幕显示GRUB启动菜单时,按下“e”键进入编辑模式。屏幕上会显示GRUB的配置项,找到以“linux” 开头的那一行。编辑启动参数:在该行末尾添加init=/bin/bash console=tty0 或 rw init=/bin/bash,确保整个命令行的语法正确。修改完成后,按Ctrl+x键启动系统,此时系统会进入单用户模式。在单用户模式下修改密码:进入单用户模式后,系统会启动到一个命令行界面。输入passwd 用户名命令(替换用户名为你的实际用户名),然后按回车键。系统会提示你输入并确认新密码。注意,为了增强安全性,新密码应至少包含3种特殊字符。修改密码完成后,使用电源键重启系统。

麒麟系统修改忘记的密码 如果你在使用麒麟系统时忘记了密码,可以使用以下两种方法来重置密码。方法一:通过救援模式修改密码进入GRUB启动界面:开机时,当屏幕显示GRUB启动菜单时,选择第三项“高级选项”。在下一级菜单中,选择“救援模式”(Recovery Mode),然后按回车键。在root权限下修改密码:进入救援模式后,系统会启动到一个命令行界面,此时你已经获得了root权限。输入passwd命令,然后按回车键。系统会提示你输入新密码,输入并确认新密码后,密码即修改成功。方法二:通过单用户模式修改密码进入GRUB启动编辑界面:开机或重启时,当屏幕显示GRUB启动菜单时,按下“e”键进入编辑模式。屏幕上会显示GRUB的配置项,找到以“linux” 开头的那一行。编辑启动参数:在该行末尾添加init=/bin/bash console=tty0 或 rw init=/bin/bash,确保整个命令行的语法正确。修改完成后,按Ctrl+x键启动系统,此时系统会进入单用户模式。在单用户模式下修改密码:进入单用户模式后,系统会启动到一个命令行界面。输入passwd 用户名命令(替换用户名为你的实际用户名),然后按回车键。系统会提示你输入并确认新密码。注意,为了增强安全性,新密码应至少包含3种特殊字符。修改密码完成后,使用电源键重启系统。 -

KMS激活Windows/Office KMS 激活服务,slmgr 命令激活 Windows 系统、Office激活步骤(管理员命令执行)设置服务 slmgr /skms kms.03k.org安装密钥 slmgr /ipk <版本对应秘钥>激活系统 slmgr /ato查看激活状态 slmgr -dlvKMS 服务器KMS 服务器1KMS 服务器2可用服务kms.03k.org 维护 CNAME 指向有效的服务telnet kms.03k.org 1688 测试服务是否可用tcping kms.03k.org 1688密钥Microsoft - KMS 客户端激活GitHub - kms-client-activation-keys.mdWindows Server(LTSC 版本)Windows Server 2025操作系统版本KMS 客户端安装密钥Windows Server 2025 StandardTVRH6-WHNXV-R9WG3-9XRFY-MY832Windows Server 2025 DatacenterD764K-2NDRG-47T6Q-P8T8W-YP6DFWindows Server 2025 Azure EditionXGN3F-F394H-FD2MY-PP6FD-8MCRCWindows Server 2022操作系统版本KMS 客户端安装密钥Windows Server 2022 DatacenterWX4NM-KYWYW-QJJR4-XV3QB-6VM33Windows Server 2022 Datacenter Azure EditionNTBV8-9K7Q8-V27C6-M2BTV-KHMXVWindows Server 2022 StandardVDYBN-27WPP-V4HQT-9VMD4-VMK7HWindows Server 2019操作系统版本KMS 客户端安装密钥Windows Server 2019 DatacenterWMDGN-G9PQG-XVVXX-R3X43-63DFGWindows Server 2019 StandardN69G4-B89J2-4G8F4-WWYCC-J464CWindows Server 2019 EssentialsWVDHN-86M7X-466P6-VHXV7-YY726Windows Server 2016操作系统版本KMS 客户端安装密钥Windows Server 2016 DatacenterCB7KF-BWN84-R7R2Y-793K2-8XDDGWindows Server 2016 StandardWC2BQ-8NRM3-FDDYY-2BFGV-KHKQYWindows Server 2016 EssentialsJCKRF-N37P4-C2D82-9YXRT-4M63BWindows Server (半年频道版本)Windows Server 版本 20H2、2004、1909、1903 和 1809操作系统版本KMS 客户端安装密钥Windows Server Datacenter6NMRW-2C8FM-D24W7-TQWMY-CWH2DWindows Server StandardN2KJX-J94YW-TQVFB-DG9YT-724CCWindows 11 和 Windows 10 (半年频道版本)操作系统版本KMS 客户端安装密钥Windows 10/11 专业版W269N-WFGWX-YVC9B-4J6C9-T83GXWindows 10/11 专业版 NMH37W-N47XK-V7XM9-C7227-GCQG9Windows 10/11 专业工作站NRG8B-VKK3Q-CXVCJ-9G2XF-6Q84JWindows 10/11 专业工作站 N9FNHH-K3HBT-3W4TD-6383H-6XYWFWindows 10/11 专业教育版6TP4R-GNPTD-KYYHQ-7B7DP-J447YWindows 10/11 专业教育版 NYVWGF-BXNMC-HTQYQ-CPQ99-66QFCWindows 10/11 教育版NW6C2-QMPVW-D7KKK-3GKT6-VCFB2Windows 10/11 教育版 N2WH4N-8QGBV-H22JP-CT43Q-MDWWJWindows 10/11 企业版NPPR9-FWDCX-D2C8J-H872K-2YT43Windows 10/11 企业版 NDPH2V-TTNVB-4X9Q3-TJR4H-KHJW4Windows 10/11 企业版 GYYVX9-NTFWV-6MDM3-9PT4T-4M68BWindows 10/11 企业版 G N44RPN-FTY23-9VTTB-MP9BX-T84FVWindows 10 (LTSC/LTSB 版本)Windows 10 LTSC 2019操作系统版本KMS 客户端安装密钥Windows 10 企业版 LTSC 2019M7XTQ-FN8P6-TTKYV-9D4CC-J462DWindows 10 企业版 N LTSC 201992NFX-8DJQP-P6BBQ-THF9C-7CG2HWindows 10 LTSB 2016操作系统版本KMS 客户端安装密钥Windows 10 企业版 LTSB 2016DCPHK-NFMTC-H88MJ-PFHPY-QJ4BJWindows 10 企业版 N LTSB 2016QFFDN-GRT3P-VKWWX-X7T3R-8B639Windows 10 LTSB 2015操作系统版本KMS 客户端安装密钥Windows 10 企业版 2015 LTSBWNMTR-4C88C-JK8YV-HQ7T2-76DF9Windows 10 企业版 2015 LTSB N2F77B-TNFGY-69QQF-B8YKP-D69TJ早期版本的 Windows ServerWindows Server 版本 1803操作系统版本KMS 客户端安装密钥Windows Server Datacenter2HXDN-KRXHB-GPYC7-YCKFJ-7FVDGWindows Server StandardPTXN8-JFHJM-4WC78-MPCBR-9W4KRWindows Server 版本 1709操作系统版本KMS 客户端安装密钥Windows Server Datacenter6Y6KB-N82V8-D8CQV-23MJW-BWTG6Windows Server StandardDPCNP-XQFKJ-BJF7R-FRC8D-GF6G4Windows Server 2012 R2操作系统版本KMS 客户端安装密钥Windows Server 2012 R2 Server StandardD2N9P-3P6X9-2R39C-7RTCD-MDVJXWindowsServer 2012 R2 DatacenterW3GGN-FT8W3-Y4M27-J84CP-Q3VJ9WindowsServer 2012 R2 EssentialsKNC87-3J2TX-XB4WP-VCPJV-M4FWMWindows Server 2012操作系统版本KMS 客户端安装密钥Windows Server 2012BN3D2-R7TKB-3YPBD-8DRP2-27GG4Windows Server 2012 N8N2M2-HWPGY-7PGT9-HGDD8-GVGGYWindows Server 2012 单语言版2WN2H-YGCQR-KFX6K-CD6TF-84YXQWindows Server 2012 特定国家/地区版4K36P-JN4VD-GDC6V-KDT89-DYFKPWindows Server 2012 Server StandardXC9B7-NBPP2-83J2H-RHMBY-92BT4Windows Server 2012 MultiPoint StandardHM7DN-YVMH3-46JC3-XYTG7-CYQJJWindows Server 2012 MultiPoint PremiumXNH6W-2V9GX-RGJ4K-Y8X6F-QGJ2GWindows Server 2012 Datacenter48HP8-DN98B-MYWDG-T2DCC-8W83PWindows Server 2008 R2操作系统版本KMS 客户端安装密钥Windows Server 2008 R2 Web 版6TPJF-RBVHG-WBW2R-86QPH-6RTM4Windows Server 2008 R2 HPC 版TT8MH-CG224-D3D7Q-498W2-9QCTXWindowsServer 2008 R2 StandardYC6KT-GKW9T-YTKYR-T4X34-R7VHCWindowsServer 2008 R2 企业版489J6-VHDMP-X63PK-3K798-CPX3YWindowsServer 2008 R2 Datacenter74YFP-3QFB3-KQT8W-PMXWJ-7M648面向基于 Itanium 系统的 Windows Server 2008 R2GT63C-RJFQ3-4GMB6-BRFB9-CB83VWindows Server 2008操作系统版本KMS 客户端安装密钥Windows Web Server 2008WYR28-R7TFJ-3X2YQ-YCY4H-M249DWindows Server 2008 StandardTM24T-X9RMF-VWXK6-X8JC9-BFGM2不带 Hyper-V 的 Windows Server 2008 StandardW7VD6-7JFBR-RX26B-YKQ3Y-6FFFJWindows Server 2008 企业版YQGMW-MPWTJ-34KDK-48M3W-X4Q6V不带 Hyper-V 的 Windows Server 2008 企业版39BXF-X8Q23-P2WWT-38T2F-G3FPGWindows Server 2008 HPCRCTX3-KWVHP-BR6TB-RB6DM-6X7HPWindows Server 2008 Datacenter7M67G-PC374-GR742-YH8V4-TCBY3不带 Hyper-V 的 Windows Server 2008 Datacenter22XQ2-VRXRG-P8D42-K34TD-G3QQC面向基于 Itanium 系统的 Windows Server 20084DWFP-JF3DJ-B7DTH-78FJB-PDRHK早期版本的 WindowsWindows 8.1操作系统版本KMS 客户端安装密钥Windows 8.1 专业版GCRJD-8NW9H-F2CDX-CCM8D-9D6T9Windows 8.1 专业版 NHMCNV-VVBFX-7HMBH-CTY9B-B4FXYWindows 8.1 企业版MHF9N-XY6XB-WVXMC-BTDCT-MKKG7Windows 8.1 企业版 NTT4HM-HN7YT-62K67-RGRQJ-JFFXWWindows 8操作系统版本KMS 客户端安装密钥Windows 8 专业版NG4HW-VH26C-733KW-K6F98-J8CK4Windows 8 专业版 NXCVCF-2NXM9-723PB-MHCB7-2RYQQWindows 8 企业版32JNW-9KQ84-P47T8-D8GGY-CWCK7Windows 8 企业版 NJMNMF-RHW7P-DMY6X-RF3DR-X2BQTWindows 7操作系统版本KMS 客户端安装密钥Windows 7 专业版FJ82H-XT6CR-J8D7P-XQJJ2-GPDD4Windows 7 专业版 NMRPKT-YTG23-K7D7T-X2JMM-QY7MGWindows 7 专业版 EW82YF-2Q76Y-63HXB-FGJG9-GF7QXWindows7 企业版33PXH-7Y6KF-2VJC9-XBBR8-HVTHHWindows 7 企业版 NYDRBP-3D83W-TY26F-D46B2-XCKRJWindows 7 企业版 EC29WB-22CC8-VJ326-GHFJW-H9DH4激活说明KMS 激活有 180 天期限,此期限称为激活有效间隔若要保持激活状态,您的系统必须通过至少每 180 天连接一次 KMS 服务器来续订激活默认情况下,系统每 7 天自动进行一次激活续订尝试在续订客户端激活之后,激活有效间隔重新开始综上所述,只要您不超过 180 天以上无法连接互联网,系统会自行续期保持激活状态Office(VOL 版本)激活步骤(管理员命令执行)进入安装目录 cd "C:\Program Files (x86)\Microsoft Office\Office16"32 位默认一般为 C:\Program Files (x86)\Microsoft Office\Office1664 位默认一般为 C:\Program Files\Microsoft Office\Office16Office16 是 Office 2016Office15 是 Office 2013Office14 是 Office 2010打开以上所说的目录,应该有个 OSPP.VBS 文件注册 KMS 服务 cscript ospp.vbs /sethst:skms.netnr.eu.org激活 Office cscript ospp.vbs /actOffice 密钥列表https://docs.microsoft.com/en-us/DeployOffice/vlactivation/gvlksHelphttps://teddysun.com/530.htmlhttp://kms.cangshui.nethttps://blog.03k.org/post/kms.html

KMS激活Windows/Office KMS 激活服务,slmgr 命令激活 Windows 系统、Office激活步骤(管理员命令执行)设置服务 slmgr /skms kms.03k.org安装密钥 slmgr /ipk <版本对应秘钥>激活系统 slmgr /ato查看激活状态 slmgr -dlvKMS 服务器KMS 服务器1KMS 服务器2可用服务kms.03k.org 维护 CNAME 指向有效的服务telnet kms.03k.org 1688 测试服务是否可用tcping kms.03k.org 1688密钥Microsoft - KMS 客户端激活GitHub - kms-client-activation-keys.mdWindows Server(LTSC 版本)Windows Server 2025操作系统版本KMS 客户端安装密钥Windows Server 2025 StandardTVRH6-WHNXV-R9WG3-9XRFY-MY832Windows Server 2025 DatacenterD764K-2NDRG-47T6Q-P8T8W-YP6DFWindows Server 2025 Azure EditionXGN3F-F394H-FD2MY-PP6FD-8MCRCWindows Server 2022操作系统版本KMS 客户端安装密钥Windows Server 2022 DatacenterWX4NM-KYWYW-QJJR4-XV3QB-6VM33Windows Server 2022 Datacenter Azure EditionNTBV8-9K7Q8-V27C6-M2BTV-KHMXVWindows Server 2022 StandardVDYBN-27WPP-V4HQT-9VMD4-VMK7HWindows Server 2019操作系统版本KMS 客户端安装密钥Windows Server 2019 DatacenterWMDGN-G9PQG-XVVXX-R3X43-63DFGWindows Server 2019 StandardN69G4-B89J2-4G8F4-WWYCC-J464CWindows Server 2019 EssentialsWVDHN-86M7X-466P6-VHXV7-YY726Windows Server 2016操作系统版本KMS 客户端安装密钥Windows Server 2016 DatacenterCB7KF-BWN84-R7R2Y-793K2-8XDDGWindows Server 2016 StandardWC2BQ-8NRM3-FDDYY-2BFGV-KHKQYWindows Server 2016 EssentialsJCKRF-N37P4-C2D82-9YXRT-4M63BWindows Server (半年频道版本)Windows Server 版本 20H2、2004、1909、1903 和 1809操作系统版本KMS 客户端安装密钥Windows Server Datacenter6NMRW-2C8FM-D24W7-TQWMY-CWH2DWindows Server StandardN2KJX-J94YW-TQVFB-DG9YT-724CCWindows 11 和 Windows 10 (半年频道版本)操作系统版本KMS 客户端安装密钥Windows 10/11 专业版W269N-WFGWX-YVC9B-4J6C9-T83GXWindows 10/11 专业版 NMH37W-N47XK-V7XM9-C7227-GCQG9Windows 10/11 专业工作站NRG8B-VKK3Q-CXVCJ-9G2XF-6Q84JWindows 10/11 专业工作站 N9FNHH-K3HBT-3W4TD-6383H-6XYWFWindows 10/11 专业教育版6TP4R-GNPTD-KYYHQ-7B7DP-J447YWindows 10/11 专业教育版 NYVWGF-BXNMC-HTQYQ-CPQ99-66QFCWindows 10/11 教育版NW6C2-QMPVW-D7KKK-3GKT6-VCFB2Windows 10/11 教育版 N2WH4N-8QGBV-H22JP-CT43Q-MDWWJWindows 10/11 企业版NPPR9-FWDCX-D2C8J-H872K-2YT43Windows 10/11 企业版 NDPH2V-TTNVB-4X9Q3-TJR4H-KHJW4Windows 10/11 企业版 GYYVX9-NTFWV-6MDM3-9PT4T-4M68BWindows 10/11 企业版 G N44RPN-FTY23-9VTTB-MP9BX-T84FVWindows 10 (LTSC/LTSB 版本)Windows 10 LTSC 2019操作系统版本KMS 客户端安装密钥Windows 10 企业版 LTSC 2019M7XTQ-FN8P6-TTKYV-9D4CC-J462DWindows 10 企业版 N LTSC 201992NFX-8DJQP-P6BBQ-THF9C-7CG2HWindows 10 LTSB 2016操作系统版本KMS 客户端安装密钥Windows 10 企业版 LTSB 2016DCPHK-NFMTC-H88MJ-PFHPY-QJ4BJWindows 10 企业版 N LTSB 2016QFFDN-GRT3P-VKWWX-X7T3R-8B639Windows 10 LTSB 2015操作系统版本KMS 客户端安装密钥Windows 10 企业版 2015 LTSBWNMTR-4C88C-JK8YV-HQ7T2-76DF9Windows 10 企业版 2015 LTSB N2F77B-TNFGY-69QQF-B8YKP-D69TJ早期版本的 Windows ServerWindows Server 版本 1803操作系统版本KMS 客户端安装密钥Windows Server Datacenter2HXDN-KRXHB-GPYC7-YCKFJ-7FVDGWindows Server StandardPTXN8-JFHJM-4WC78-MPCBR-9W4KRWindows Server 版本 1709操作系统版本KMS 客户端安装密钥Windows Server Datacenter6Y6KB-N82V8-D8CQV-23MJW-BWTG6Windows Server StandardDPCNP-XQFKJ-BJF7R-FRC8D-GF6G4Windows Server 2012 R2操作系统版本KMS 客户端安装密钥Windows Server 2012 R2 Server StandardD2N9P-3P6X9-2R39C-7RTCD-MDVJXWindowsServer 2012 R2 DatacenterW3GGN-FT8W3-Y4M27-J84CP-Q3VJ9WindowsServer 2012 R2 EssentialsKNC87-3J2TX-XB4WP-VCPJV-M4FWMWindows Server 2012操作系统版本KMS 客户端安装密钥Windows Server 2012BN3D2-R7TKB-3YPBD-8DRP2-27GG4Windows Server 2012 N8N2M2-HWPGY-7PGT9-HGDD8-GVGGYWindows Server 2012 单语言版2WN2H-YGCQR-KFX6K-CD6TF-84YXQWindows Server 2012 特定国家/地区版4K36P-JN4VD-GDC6V-KDT89-DYFKPWindows Server 2012 Server StandardXC9B7-NBPP2-83J2H-RHMBY-92BT4Windows Server 2012 MultiPoint StandardHM7DN-YVMH3-46JC3-XYTG7-CYQJJWindows Server 2012 MultiPoint PremiumXNH6W-2V9GX-RGJ4K-Y8X6F-QGJ2GWindows Server 2012 Datacenter48HP8-DN98B-MYWDG-T2DCC-8W83PWindows Server 2008 R2操作系统版本KMS 客户端安装密钥Windows Server 2008 R2 Web 版6TPJF-RBVHG-WBW2R-86QPH-6RTM4Windows Server 2008 R2 HPC 版TT8MH-CG224-D3D7Q-498W2-9QCTXWindowsServer 2008 R2 StandardYC6KT-GKW9T-YTKYR-T4X34-R7VHCWindowsServer 2008 R2 企业版489J6-VHDMP-X63PK-3K798-CPX3YWindowsServer 2008 R2 Datacenter74YFP-3QFB3-KQT8W-PMXWJ-7M648面向基于 Itanium 系统的 Windows Server 2008 R2GT63C-RJFQ3-4GMB6-BRFB9-CB83VWindows Server 2008操作系统版本KMS 客户端安装密钥Windows Web Server 2008WYR28-R7TFJ-3X2YQ-YCY4H-M249DWindows Server 2008 StandardTM24T-X9RMF-VWXK6-X8JC9-BFGM2不带 Hyper-V 的 Windows Server 2008 StandardW7VD6-7JFBR-RX26B-YKQ3Y-6FFFJWindows Server 2008 企业版YQGMW-MPWTJ-34KDK-48M3W-X4Q6V不带 Hyper-V 的 Windows Server 2008 企业版39BXF-X8Q23-P2WWT-38T2F-G3FPGWindows Server 2008 HPCRCTX3-KWVHP-BR6TB-RB6DM-6X7HPWindows Server 2008 Datacenter7M67G-PC374-GR742-YH8V4-TCBY3不带 Hyper-V 的 Windows Server 2008 Datacenter22XQ2-VRXRG-P8D42-K34TD-G3QQC面向基于 Itanium 系统的 Windows Server 20084DWFP-JF3DJ-B7DTH-78FJB-PDRHK早期版本的 WindowsWindows 8.1操作系统版本KMS 客户端安装密钥Windows 8.1 专业版GCRJD-8NW9H-F2CDX-CCM8D-9D6T9Windows 8.1 专业版 NHMCNV-VVBFX-7HMBH-CTY9B-B4FXYWindows 8.1 企业版MHF9N-XY6XB-WVXMC-BTDCT-MKKG7Windows 8.1 企业版 NTT4HM-HN7YT-62K67-RGRQJ-JFFXWWindows 8操作系统版本KMS 客户端安装密钥Windows 8 专业版NG4HW-VH26C-733KW-K6F98-J8CK4Windows 8 专业版 NXCVCF-2NXM9-723PB-MHCB7-2RYQQWindows 8 企业版32JNW-9KQ84-P47T8-D8GGY-CWCK7Windows 8 企业版 NJMNMF-RHW7P-DMY6X-RF3DR-X2BQTWindows 7操作系统版本KMS 客户端安装密钥Windows 7 专业版FJ82H-XT6CR-J8D7P-XQJJ2-GPDD4Windows 7 专业版 NMRPKT-YTG23-K7D7T-X2JMM-QY7MGWindows 7 专业版 EW82YF-2Q76Y-63HXB-FGJG9-GF7QXWindows7 企业版33PXH-7Y6KF-2VJC9-XBBR8-HVTHHWindows 7 企业版 NYDRBP-3D83W-TY26F-D46B2-XCKRJWindows 7 企业版 EC29WB-22CC8-VJ326-GHFJW-H9DH4激活说明KMS 激活有 180 天期限,此期限称为激活有效间隔若要保持激活状态,您的系统必须通过至少每 180 天连接一次 KMS 服务器来续订激活默认情况下,系统每 7 天自动进行一次激活续订尝试在续订客户端激活之后,激活有效间隔重新开始综上所述,只要您不超过 180 天以上无法连接互联网,系统会自行续期保持激活状态Office(VOL 版本)激活步骤(管理员命令执行)进入安装目录 cd "C:\Program Files (x86)\Microsoft Office\Office16"32 位默认一般为 C:\Program Files (x86)\Microsoft Office\Office1664 位默认一般为 C:\Program Files\Microsoft Office\Office16Office16 是 Office 2016Office15 是 Office 2013Office14 是 Office 2010打开以上所说的目录,应该有个 OSPP.VBS 文件注册 KMS 服务 cscript ospp.vbs /sethst:skms.netnr.eu.org激活 Office cscript ospp.vbs /actOffice 密钥列表https://docs.microsoft.com/en-us/DeployOffice/vlactivation/gvlksHelphttps://teddysun.com/530.htmlhttp://kms.cangshui.nethttps://blog.03k.org/post/kms.html -

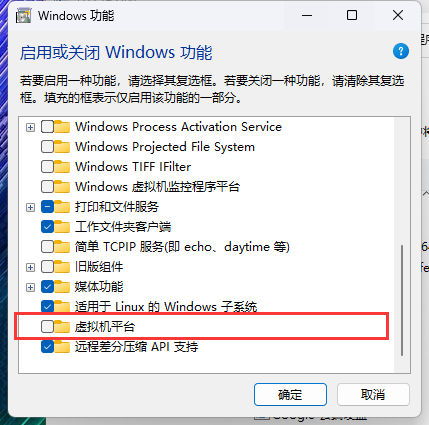

解决 eNSP 错误代码 40 或使用 VirtualBox 无法为虚拟机 AR_Base 打开新任务的问题 最近遇到了 eNSP 无法正常启动设备的问题,错误代码显示为“40”。尝试了官方提供的解决方法,但都没有效果。在这里持续记录一下 eNSP 无法正常启动的解决方案1. 关闭 ”虚拟机平台“首先,打开控制面板,或者按下 Windows + R 组合键打开“运行”对话框,输入 control 后按下回车。在控制面板中,选择查看方式为“小图标”,然后打开“程序和功能”。在左上角的菜单中,选择 “启用或关闭 Windows 功能”。确保选项中的 虚拟机平台 没有被勾选。如果已经勾选了,取消勾选并重启电脑。重启后,看看问题是否已经解决了。

解决 eNSP 错误代码 40 或使用 VirtualBox 无法为虚拟机 AR_Base 打开新任务的问题 最近遇到了 eNSP 无法正常启动设备的问题,错误代码显示为“40”。尝试了官方提供的解决方法,但都没有效果。在这里持续记录一下 eNSP 无法正常启动的解决方案1. 关闭 ”虚拟机平台“首先,打开控制面板,或者按下 Windows + R 组合键打开“运行”对话框,输入 control 后按下回车。在控制面板中,选择查看方式为“小图标”,然后打开“程序和功能”。在左上角的菜单中,选择 “启用或关闭 Windows 功能”。确保选项中的 虚拟机平台 没有被勾选。如果已经勾选了,取消勾选并重启电脑。重启后,看看问题是否已经解决了。 -

Python 扫描局域网存活设备 大无语了临近考试还在这里本末倒置的瞎搞!写这个没有什么技术含量的小工具,望各位大佬多担待一下。最近朋友的出租屋的网络出现多个DHCP服务器, 路由器有时候动态获取错误地址,所以使用 Python 编写了这个简单小工具以便了解局域网中哪些 IP 地址正在被使用和其主机名和MAC地址等信息(获取主机名和MAC还有点问题)。目前计划这个扫描工具实现以下功能:{timeline}{timeline-item color="#19be6b"}手动设置或者自动获取本地IP信息;{/timeline-item}{timeline-item color="#19be6b"}对指定或自动生成的子网内所有主机进行扫描,判断主机是否存活,并提取主机名、MAC地址和在线状态;{/timeline-item}{timeline-item color="#ed4014"}检测存活主机的端口使用状态;{/timeline-item}{timeline-item color="#ed4014"}手动设置检测超时时间;{/timeline-item}{timeline-item color="#ed4014"}手动设置线程;{/timeline-item}{/timeline}{lamp/}import ipaddress import socket import subprocess def scan_local_network(subnet=None): if subnet is None: local_ip = socket.gethostbyname(socket.gethostname()) subnet = ipaddress.ip_network(local_ip+'/24', strict=False) live_hosts = [] total_hosts = sum(1 for _ in subnet.hosts()) scanned_hosts = 0 for host in subnet.hosts(): scanned_hosts += 1 host = str(host) ping_process = subprocess.Popen(['ping', '-n', '1', '-w', '100', host], stdout=subprocess.PIPE, stderr=subprocess.PIPE) ping_output, _ = ping_process.communicate() if "TTL=" in ping_output.decode('gbk'): live_hosts.append((host, ping_output.decode('gbk'))) print(f"扫描进度:{scanned_hosts}/{total_hosts}", end='\r') return live_hosts def parse_ping_output(output): result = { "hostname": "", "mac_address": "", "status": "Offline" } # 提取主机名 for line in output.splitlines(): if line.startswith("Reply from"): hostname = line.split(" ")[2] result["hostname"] = hostname.replace(":", "") break # 提取 MAC 地址 for line in output.splitlines(): if line.startswith("MAC Address"): mac_address = line.split(":")[1].strip() result["mac_address"] = mac_address break # 判断端口状态 if "unreachable" not in output: result["status"] = "Online" return result def main(): # ASCII ascii_art = """ .--, .--, ( ( \.---./ ) ) '.__/o o\__.' {= ^ =} > - < / \\ // \\\\ //| . |\\\\ "'\ /'"_.-~^`'-. \ _ /--' ` ___)( )(___ (((__) (__))) ............................................. ping值稳定测精准 TanHaX 网络通畅似流云舒。 """ print(ascii_art) print("欢迎使用局域网IP扫描工具!") subnet = input("请输入要扫描的网段(例如 192.168.1.0/24),或 按回车键默认使用本地网段:") if subnet: try: subnet = ipaddress.ip_network(subnet, strict=False) live_hosts = scan_local_network(subnet) except ValueError: print("输入的网段格式不正确!") else: live_hosts = scan_local_network() if live_hosts: print("\n以下IP地址在使用中:") for host, output in live_hosts: parsed_data = parse_ping_output(output) print(f"[IP] {host} [Hostname] {parsed_data['hostname']} [MAC] {parsed_data['mac_address']} [Status] {parsed_data['status']}") print("扫描完成!") else: print("未发现任何活跃的主机。") if __name__ == "__main__": main()

Python 扫描局域网存活设备 大无语了临近考试还在这里本末倒置的瞎搞!写这个没有什么技术含量的小工具,望各位大佬多担待一下。最近朋友的出租屋的网络出现多个DHCP服务器, 路由器有时候动态获取错误地址,所以使用 Python 编写了这个简单小工具以便了解局域网中哪些 IP 地址正在被使用和其主机名和MAC地址等信息(获取主机名和MAC还有点问题)。目前计划这个扫描工具实现以下功能:{timeline}{timeline-item color="#19be6b"}手动设置或者自动获取本地IP信息;{/timeline-item}{timeline-item color="#19be6b"}对指定或自动生成的子网内所有主机进行扫描,判断主机是否存活,并提取主机名、MAC地址和在线状态;{/timeline-item}{timeline-item color="#ed4014"}检测存活主机的端口使用状态;{/timeline-item}{timeline-item color="#ed4014"}手动设置检测超时时间;{/timeline-item}{timeline-item color="#ed4014"}手动设置线程;{/timeline-item}{/timeline}{lamp/}import ipaddress import socket import subprocess def scan_local_network(subnet=None): if subnet is None: local_ip = socket.gethostbyname(socket.gethostname()) subnet = ipaddress.ip_network(local_ip+'/24', strict=False) live_hosts = [] total_hosts = sum(1 for _ in subnet.hosts()) scanned_hosts = 0 for host in subnet.hosts(): scanned_hosts += 1 host = str(host) ping_process = subprocess.Popen(['ping', '-n', '1', '-w', '100', host], stdout=subprocess.PIPE, stderr=subprocess.PIPE) ping_output, _ = ping_process.communicate() if "TTL=" in ping_output.decode('gbk'): live_hosts.append((host, ping_output.decode('gbk'))) print(f"扫描进度:{scanned_hosts}/{total_hosts}", end='\r') return live_hosts def parse_ping_output(output): result = { "hostname": "", "mac_address": "", "status": "Offline" } # 提取主机名 for line in output.splitlines(): if line.startswith("Reply from"): hostname = line.split(" ")[2] result["hostname"] = hostname.replace(":", "") break # 提取 MAC 地址 for line in output.splitlines(): if line.startswith("MAC Address"): mac_address = line.split(":")[1].strip() result["mac_address"] = mac_address break # 判断端口状态 if "unreachable" not in output: result["status"] = "Online" return result def main(): # ASCII ascii_art = """ .--, .--, ( ( \.---./ ) ) '.__/o o\__.' {= ^ =} > - < / \\ // \\\\ //| . |\\\\ "'\ /'"_.-~^`'-. \ _ /--' ` ___)( )(___ (((__) (__))) ............................................. ping值稳定测精准 TanHaX 网络通畅似流云舒。 """ print(ascii_art) print("欢迎使用局域网IP扫描工具!") subnet = input("请输入要扫描的网段(例如 192.168.1.0/24),或 按回车键默认使用本地网段:") if subnet: try: subnet = ipaddress.ip_network(subnet, strict=False) live_hosts = scan_local_network(subnet) except ValueError: print("输入的网段格式不正确!") else: live_hosts = scan_local_network() if live_hosts: print("\n以下IP地址在使用中:") for host, output in live_hosts: parsed_data = parse_ping_output(output) print(f"[IP] {host} [Hostname] {parsed_data['hostname']} [MAC] {parsed_data['mac_address']} [Status] {parsed_data['status']}") print("扫描完成!") else: print("未发现任何活跃的主机。") if __name__ == "__main__": main()