搜索到

13

篇与

的结果

-

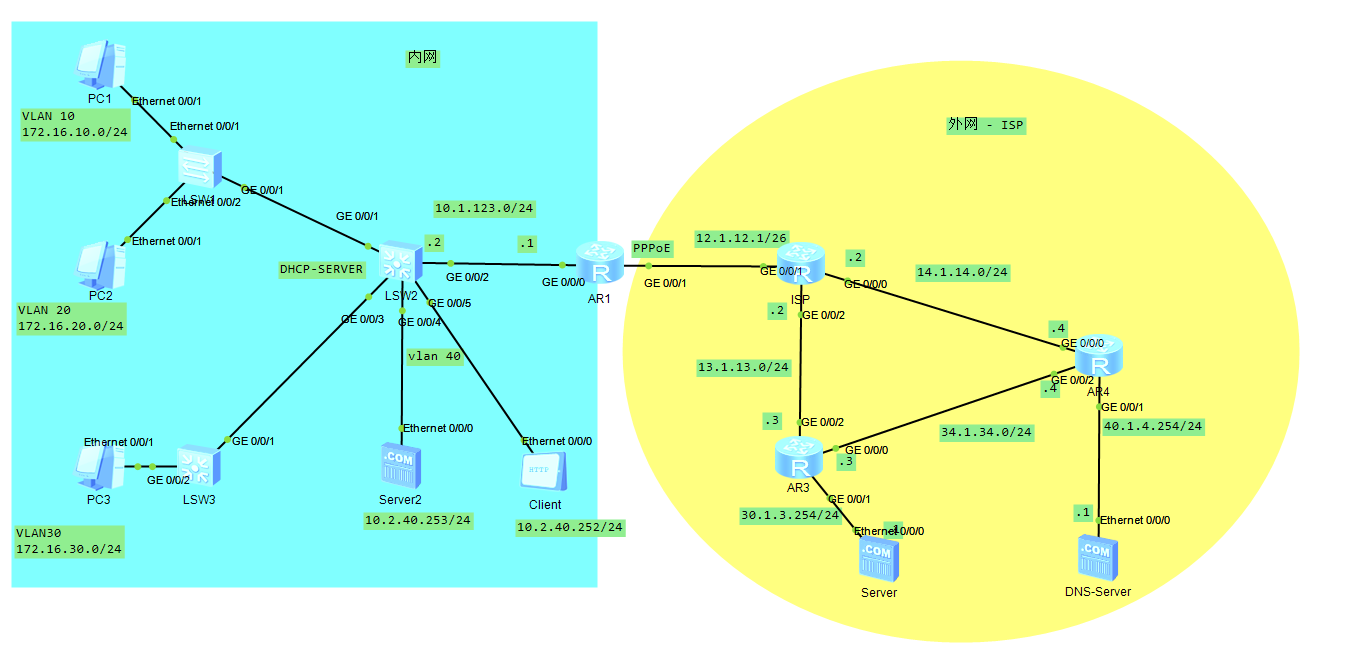

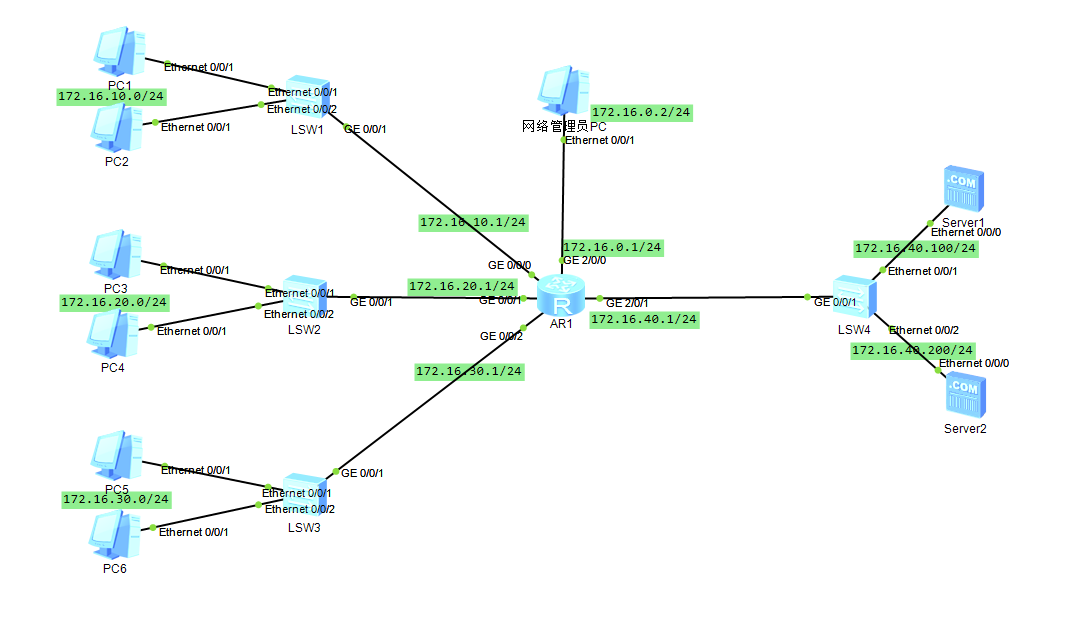

解析日常网络架构与路由配置 SW1sysname SW1 vlan batch 10 20 interface Ethernet0/0/1 port link-type access port default vlan 10 interface Ethernet0/0/2 port link-type access port default vlan 20 interface GigabitEthernet0/0/1 port link-type trunk port trunk allow-pass vlan all SW2sysname SW2 dhcp enable vlan batch 10 20 30 40 123 interface GigabitEthernet0/0/1 port link-type trunk port trunk allow-pass vlan all interface GigabitEthernet0/0/3 port link-type trunk port trunk allow-pass vlan all interface GigabitEthernet0/0/4 port link-type access port default vlan 40 interface GigabitEthernet0/0/5 port link-type access port default vlan 40 interface GigabitEthernet0/0/2 port link-type access port default vlan 123 quit interface Vlanif10 ip address 172.16.10.254 255.255.255.0 dhcp select interface interface Vlanif20 ip address 172.16.20.254 255.255.255.0 dhcp select interface interface Vlanif30 ip address 172.16.30.254 255.255.255.0 dhcp select interface interface Vlanif40 ip address 10.2.40.254 255.255.255.0 interface Vlanif123 ip address 10.1.123.2 255.255.255.0 quit ip route-static 0.0.0.0 0.0.0.0 10.1.123.1 ospf 1 router-id 6.6.6.6 area 0 network 172.16.0.0 0.0.255.255 network 10.1.123.2 0.0.0.0 network 10.2.40.254 0.0.0.0 SW3sysname SW3 vlan batch 30 interface GigabitEthernet0/0/2 port link-type access port default vlan 30 interface GigabitEthernet0/0/1 port link-type trunk port trunk allow-pass vlan all AR1sysname R1 interface GigabitEthernet0/0/0 ip address 10.1.123.1 255.255.255.0 quit ospf 1 router-id 1.1.1.1 area 0 network 10.1.123.1 0.0.0.0 quit quit dialer-rule dialer-rule 1 ip permit quit interface Dialer 1 link-protocol ppp ppp chap user 10086 ppp chap password cipher tanhax dialer bundle 1 dialer-group 1 dialer user 10086 ip address ppp-negotiate quit interface GigabitEthernet0/0/1 pppoe-client dial-bundle-number 1 quit acl 2000 rule permit acl 3001 rule deny tcp source 10.2.40.252 0 destination 30.1.3.1 0 destination-port eq www quit interface Dialer 1 nat outbound 2000 quit ip route-static 0.0.0.0 0 Dialer 1 interface GigabitEthernet 0/0/0 traffic-filter inbound acl 3001 ISPsysname ISP interface GigabitEthernet 0/0/0 ip address 14.1.14.2 24 quit interface GigabitEthernet 0/0/2 ip address 13.1.13.2 24 quit ospf 1 router-id 2.2.2.2 area 0 network 14.1.14.2 0.0.0.255 network 13.1.13.2 0.0.0.255 quit ip pool ispdhcp network 12.1.12.0 mask 26 gateway-list 12.1.12.1 dns-list 114.114.114.114 quit interface Virtual-Template 1 ppp authentication-mode chap ip address 12.1.12.1 26 remote address pool ispdhcp quit aaa local-user 10086 password cipher tanhax local-user 10086 service-type ppp quit interface GigabitEthernet 0/0/1 pppoe-server bind virtual-template 1 AR3sysname AR3 interface GigabitEthernet 0/0/1 ip address 30.1.3.254 24 quit interface GigabitEthernet 0/0/0 ip address 34.1.34.3 24 quit interface GigabitEthernet 0/0/2 ip address 13.1.13.3 24 quit ospf 1 router-id 3.3.3.3 area 0 network 30.1.3.254 0.0.0.0 network 34.1.34.3 0.0.0.0 network 13.1.13.3 0.0.0.0 AR4sysname AR4 interface GigabitEthernet 0/0/1 ip address 40.1.4.254 24 quit interface GigabitEthernet 0/0/0 ip address 14.1.14.4 24 quit interface GigabitEthernet 0/0/2 ip address 34.1.34.4 24 quit ospf 1 router-id 4.4.4.4 area 0 network 40.1.4.254 0.0.0.0 network 34.1.34.4 0.0.0.0 network 14.1.14.4 0.0.0.0 解析:VLAN 配置:在SW1和SW3上使用了vlan batch命令来配置VLAN,分别指定了VLAN 10、20和30。接口配置:Access 端口配置:在SW1、SW2、SW3的一些接口上使用了port link-type access和port default vlan命令来配置访问端口和默认VLAN。Trunk 端口配置:在SW1、SW2、SW3的一些接口上使用了port link-type trunk和port trunk allow-pass vlan all命令来配置Trunk端口,允许通过所有VLAN。IP 地址分配和接口配置:在SW2上配置了多个VLAN接口(例如interface Vlanif10、interface Vlanif20等),并分配了各自的IP地址和子网掩码。在AR3和AR4路由器上配置了物理接口(例如interface GigabitEthernet 0/0/1)并分配了IP地址。静态路由配置:在SW2交换机上使用了ip route-static命令配置了默认的静态路由。在R1路由器上使用静态路由设置,默认网关通过 Dialer 1。OSPF 配置:在R1、AR3、AR4路由器上配置了OSPF,使用了ospf命令来设置OSPF进程和区域,并使用network命令指定了路由器接口所属的网络。PPPoE 配置:在ISP上配置了PPP over Ethernet(PPPoE)服务器,提供 DHCP IP 池和 DNS 设置,使用了interface Virtual-Template 1和相关的PPP配置命令。ACL 配置:在AR1上配置了ACL 2000 允许所有源 IP 地址在 GigabitEthernet 0/0/1 进行 NAT 转换.在AR1上配置了ACL 3001 阻止特定源 IP 为 10.2.40.252 的 TCP 流量访问目的地 IP 为 30.1.3.1 的端口 80, 在 GigabitEthernet 0/0/0 上应用入站流量过滤器。

解析日常网络架构与路由配置 SW1sysname SW1 vlan batch 10 20 interface Ethernet0/0/1 port link-type access port default vlan 10 interface Ethernet0/0/2 port link-type access port default vlan 20 interface GigabitEthernet0/0/1 port link-type trunk port trunk allow-pass vlan all SW2sysname SW2 dhcp enable vlan batch 10 20 30 40 123 interface GigabitEthernet0/0/1 port link-type trunk port trunk allow-pass vlan all interface GigabitEthernet0/0/3 port link-type trunk port trunk allow-pass vlan all interface GigabitEthernet0/0/4 port link-type access port default vlan 40 interface GigabitEthernet0/0/5 port link-type access port default vlan 40 interface GigabitEthernet0/0/2 port link-type access port default vlan 123 quit interface Vlanif10 ip address 172.16.10.254 255.255.255.0 dhcp select interface interface Vlanif20 ip address 172.16.20.254 255.255.255.0 dhcp select interface interface Vlanif30 ip address 172.16.30.254 255.255.255.0 dhcp select interface interface Vlanif40 ip address 10.2.40.254 255.255.255.0 interface Vlanif123 ip address 10.1.123.2 255.255.255.0 quit ip route-static 0.0.0.0 0.0.0.0 10.1.123.1 ospf 1 router-id 6.6.6.6 area 0 network 172.16.0.0 0.0.255.255 network 10.1.123.2 0.0.0.0 network 10.2.40.254 0.0.0.0 SW3sysname SW3 vlan batch 30 interface GigabitEthernet0/0/2 port link-type access port default vlan 30 interface GigabitEthernet0/0/1 port link-type trunk port trunk allow-pass vlan all AR1sysname R1 interface GigabitEthernet0/0/0 ip address 10.1.123.1 255.255.255.0 quit ospf 1 router-id 1.1.1.1 area 0 network 10.1.123.1 0.0.0.0 quit quit dialer-rule dialer-rule 1 ip permit quit interface Dialer 1 link-protocol ppp ppp chap user 10086 ppp chap password cipher tanhax dialer bundle 1 dialer-group 1 dialer user 10086 ip address ppp-negotiate quit interface GigabitEthernet0/0/1 pppoe-client dial-bundle-number 1 quit acl 2000 rule permit acl 3001 rule deny tcp source 10.2.40.252 0 destination 30.1.3.1 0 destination-port eq www quit interface Dialer 1 nat outbound 2000 quit ip route-static 0.0.0.0 0 Dialer 1 interface GigabitEthernet 0/0/0 traffic-filter inbound acl 3001 ISPsysname ISP interface GigabitEthernet 0/0/0 ip address 14.1.14.2 24 quit interface GigabitEthernet 0/0/2 ip address 13.1.13.2 24 quit ospf 1 router-id 2.2.2.2 area 0 network 14.1.14.2 0.0.0.255 network 13.1.13.2 0.0.0.255 quit ip pool ispdhcp network 12.1.12.0 mask 26 gateway-list 12.1.12.1 dns-list 114.114.114.114 quit interface Virtual-Template 1 ppp authentication-mode chap ip address 12.1.12.1 26 remote address pool ispdhcp quit aaa local-user 10086 password cipher tanhax local-user 10086 service-type ppp quit interface GigabitEthernet 0/0/1 pppoe-server bind virtual-template 1 AR3sysname AR3 interface GigabitEthernet 0/0/1 ip address 30.1.3.254 24 quit interface GigabitEthernet 0/0/0 ip address 34.1.34.3 24 quit interface GigabitEthernet 0/0/2 ip address 13.1.13.3 24 quit ospf 1 router-id 3.3.3.3 area 0 network 30.1.3.254 0.0.0.0 network 34.1.34.3 0.0.0.0 network 13.1.13.3 0.0.0.0 AR4sysname AR4 interface GigabitEthernet 0/0/1 ip address 40.1.4.254 24 quit interface GigabitEthernet 0/0/0 ip address 14.1.14.4 24 quit interface GigabitEthernet 0/0/2 ip address 34.1.34.4 24 quit ospf 1 router-id 4.4.4.4 area 0 network 40.1.4.254 0.0.0.0 network 34.1.34.4 0.0.0.0 network 14.1.14.4 0.0.0.0 解析:VLAN 配置:在SW1和SW3上使用了vlan batch命令来配置VLAN,分别指定了VLAN 10、20和30。接口配置:Access 端口配置:在SW1、SW2、SW3的一些接口上使用了port link-type access和port default vlan命令来配置访问端口和默认VLAN。Trunk 端口配置:在SW1、SW2、SW3的一些接口上使用了port link-type trunk和port trunk allow-pass vlan all命令来配置Trunk端口,允许通过所有VLAN。IP 地址分配和接口配置:在SW2上配置了多个VLAN接口(例如interface Vlanif10、interface Vlanif20等),并分配了各自的IP地址和子网掩码。在AR3和AR4路由器上配置了物理接口(例如interface GigabitEthernet 0/0/1)并分配了IP地址。静态路由配置:在SW2交换机上使用了ip route-static命令配置了默认的静态路由。在R1路由器上使用静态路由设置,默认网关通过 Dialer 1。OSPF 配置:在R1、AR3、AR4路由器上配置了OSPF,使用了ospf命令来设置OSPF进程和区域,并使用network命令指定了路由器接口所属的网络。PPPoE 配置:在ISP上配置了PPP over Ethernet(PPPoE)服务器,提供 DHCP IP 池和 DNS 设置,使用了interface Virtual-Template 1和相关的PPP配置命令。ACL 配置:在AR1上配置了ACL 2000 允许所有源 IP 地址在 GigabitEthernet 0/0/1 进行 NAT 转换.在AR1上配置了ACL 3001 阻止特定源 IP 为 10.2.40.252 的 TCP 流量访问目的地 IP 为 30.1.3.1 的端口 80, 在 GigabitEthernet 0/0/0 上应用入站流量过滤器。 -

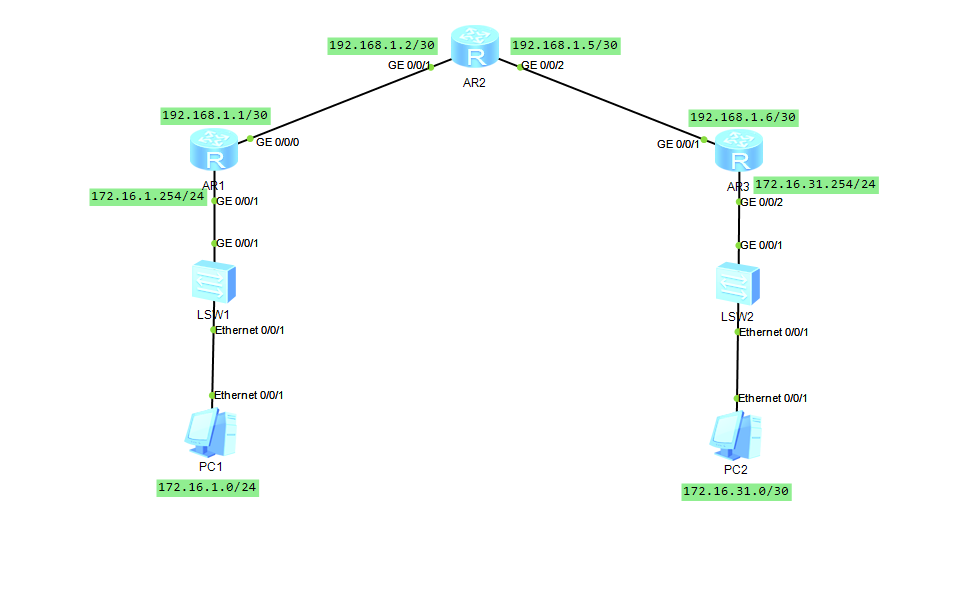

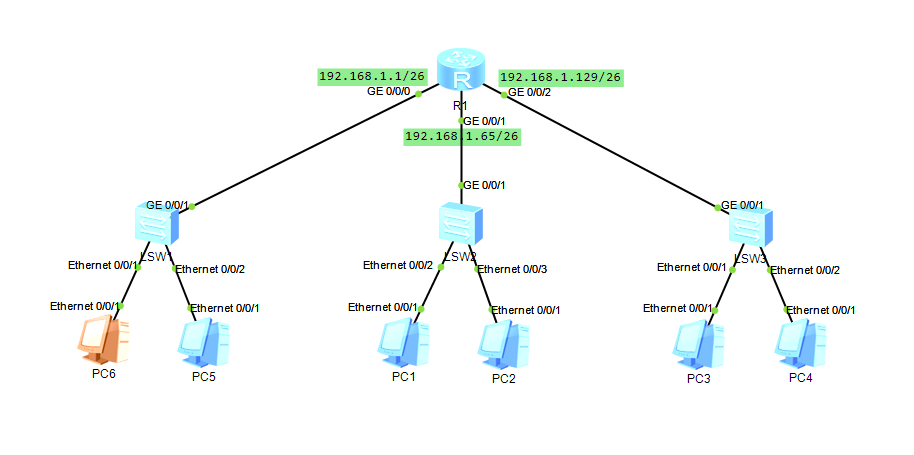

RIPv2 基础配置 配置思路:我们将在每台路由器上部署RIPv2,使得网络中各个网段之间能够实现相互通信。此外,R1及R2和R3运行RIPv2,为了使得R1和R3能够通过RIP学习到去往 PC端 的路由,我们需要在R1和 R3 的接口上激活RIPv2, 但是接口一旦激活RIPv2,R1/3 便会周期性地从该接口发送 Response报文,然而其直连的网段中并不存在其他的RIP路由器,因此这些RIP报文实际上造成了该网段内PC的额外负担。解决这个问题的办法非常简单,就是将R1/3 的接口配置为 Silent-Interface。R1:rip命令用于创建一个RIP路由进程,而该命令后的数字1则为该RIP进程的进程 ID (Process-ID),Process-ID 如果不手工指定,则系统会自动为该进程分配一个。rip 1在RIP配置下执行的version 2命令用于指定该进程所运行的RIP版本为RIPv2。version 2Network命令用于在指定网段的接口上激活RIP。值得注意的是,network命令所指定的必须是主类网络地址,而不能是子网地址。例如network 192.168.1.0这条命令,将使得R1在GEO/O/1接口上激活RIPv2,而 network 172.16.0.0命令则使得R1在GEO/0/2接口上激活RIPv2。network 192.168.1.0 network 172.16.0.0silent-interface GigabitEthernet 0/0/1 命令用于将GEO/O/1接口配置为Silent-Interface。如此一来,R1将不会再从该接口发送Response报文。silent-interface GigabitEthernet 0/0/1R2:rip 1 version 2 network 192.168.1.0R3:rip 1 version 2 network 192.168.1.0 network 172.16.0.0在完成上述配置后,我们可以通过以下命令来对配置进行验证。display rip 1 database 查看RIP进程1的数据库display rip 1 interface 查看本设备有哪些接口激活了RIP

RIPv2 基础配置 配置思路:我们将在每台路由器上部署RIPv2,使得网络中各个网段之间能够实现相互通信。此外,R1及R2和R3运行RIPv2,为了使得R1和R3能够通过RIP学习到去往 PC端 的路由,我们需要在R1和 R3 的接口上激活RIPv2, 但是接口一旦激活RIPv2,R1/3 便会周期性地从该接口发送 Response报文,然而其直连的网段中并不存在其他的RIP路由器,因此这些RIP报文实际上造成了该网段内PC的额外负担。解决这个问题的办法非常简单,就是将R1/3 的接口配置为 Silent-Interface。R1:rip命令用于创建一个RIP路由进程,而该命令后的数字1则为该RIP进程的进程 ID (Process-ID),Process-ID 如果不手工指定,则系统会自动为该进程分配一个。rip 1在RIP配置下执行的version 2命令用于指定该进程所运行的RIP版本为RIPv2。version 2Network命令用于在指定网段的接口上激活RIP。值得注意的是,network命令所指定的必须是主类网络地址,而不能是子网地址。例如network 192.168.1.0这条命令,将使得R1在GEO/O/1接口上激活RIPv2,而 network 172.16.0.0命令则使得R1在GEO/0/2接口上激活RIPv2。network 192.168.1.0 network 172.16.0.0silent-interface GigabitEthernet 0/0/1 命令用于将GEO/O/1接口配置为Silent-Interface。如此一来,R1将不会再从该接口发送Response报文。silent-interface GigabitEthernet 0/0/1R2:rip 1 version 2 network 192.168.1.0R3:rip 1 version 2 network 192.168.1.0 network 172.16.0.0在完成上述配置后,我们可以通过以下命令来对配置进行验证。display rip 1 database 查看RIP进程1的数据库display rip 1 interface 查看本设备有哪些接口激活了RIP -

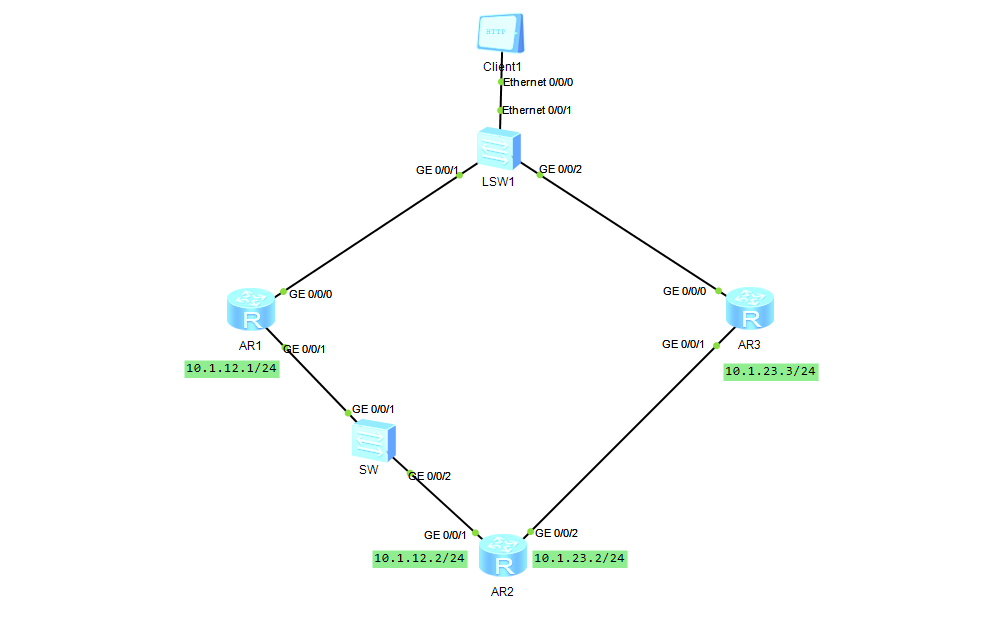

静态路由与NQA联动 1. 配置思路:续上 静态路由与BFD联动 依然是相同的需求,此时只需要在R2上部署一个NQA的实例,使用ICMP测试机制探测到Rl (10.1.12.1)的可达性,并将测试结果与下一跳为R1的静态路由进行联动即可。当NQA检测到10.1.12.1可达时,静态路由生效,当检测到其不可达时,静态路由失效,此时浮动路由将出现在路由表中。R2:admin 是测试实例的管理者名称, smiling 是测试实例名,这两个名称都是自定义的。nqa test-instance admin smilingTest-type 命令定义了该测试实例使用的测试机制为ICMP :test-type icmpdestination-address 定义的是测试对象的ip 地址:destination-address ipv4 10.1.12.1frequency 定义的是每一轮测试的时间间隔(单位为秒):frequency 6probe-count 命令定义了每一轮测试的探测次数:probe-count 2interval seconds 定义了在每一轮测试当中每个探测报文的发送间隔(单位为秒):interval seconds 2timeout 定义了每一次探测的超时时间(单位为秒), shart now 命令使该测试实例开始执行。timeout 2 shart now接下来为 R2 配置静态路由,将静态路由 ip route-static 10.9.9.0 255.255.255.010.1.12.1与 admin testl这个NQA实例进行联动,然后再另外配置一条浮动静态路由:ip route-static 10.9.9.0 255.255.255.0 10.1.12.1 track nqa admin smiling ip route0static 10.9.9.0 255.255.255.0 10.1.23.3 preference

静态路由与NQA联动 1. 配置思路:续上 静态路由与BFD联动 依然是相同的需求,此时只需要在R2上部署一个NQA的实例,使用ICMP测试机制探测到Rl (10.1.12.1)的可达性,并将测试结果与下一跳为R1的静态路由进行联动即可。当NQA检测到10.1.12.1可达时,静态路由生效,当检测到其不可达时,静态路由失效,此时浮动路由将出现在路由表中。R2:admin 是测试实例的管理者名称, smiling 是测试实例名,这两个名称都是自定义的。nqa test-instance admin smilingTest-type 命令定义了该测试实例使用的测试机制为ICMP :test-type icmpdestination-address 定义的是测试对象的ip 地址:destination-address ipv4 10.1.12.1frequency 定义的是每一轮测试的时间间隔(单位为秒):frequency 6probe-count 命令定义了每一轮测试的探测次数:probe-count 2interval seconds 定义了在每一轮测试当中每个探测报文的发送间隔(单位为秒):interval seconds 2timeout 定义了每一次探测的超时时间(单位为秒), shart now 命令使该测试实例开始执行。timeout 2 shart now接下来为 R2 配置静态路由,将静态路由 ip route-static 10.9.9.0 255.255.255.010.1.12.1与 admin testl这个NQA实例进行联动,然后再另外配置一条浮动静态路由:ip route-static 10.9.9.0 255.255.255.0 10.1.12.1 track nqa admin smiling ip route0static 10.9.9.0 255.255.255.0 10.1.23.3 preference -

静态路由与BFD联动 1. 配置思路:网络的需求是R2能够访问10.9.9.0/24,而且在网络正常时,R2将到达10.9.9.0/24的数据包转发给Rl,而且当Rl发生故障时,或者Rl与R2之间的某段链路发生故障时,R2自动将数据包的转发路径进行切换,将到达该网段的数据包转发给R3。并且在RI及R2上部署BFD来检测双方直连接口的P连通性。预防某个链路发生故障能感知到(静态路由无法感知到网络拓扑的变化并作出动态响应)。BFD ( BidirectionalForwarding Detection,双向转发检测)就是这类技术之一。实际上,BFD是一种实现网络可靠性的机制,它可被用于快速检测网络中的链路状况、IP可达性等。BFD可以与多种协议或机制进行联动,以确保它们更加可靠地工作,例如静态路由、OSPF、IS-IS、BGP、 VRRP、PIM 及MPLS LSP等。需注意的是,在R1的 BFD会话中,discriminator local 需与R2的 discriminatorremote 相同,而它的discriminator remote需与R2的discriminator local相同。另外,BFD会话的名称只具有本地意义,双方无需相同。R2:配置浮动静态路由ip route-static 10.9.9.0 24 10.1.12.1 ip route-static 10.9.9.0 24 10.1.23.1 preference 80激活BFD功能bfd quit创建一个BFD 会话,会话名称为R1(该名称可自定义),对端P地址为10.1.12.1bfd r2 bind peer-ip 10.1.12.1配置该BFD会话的本地标识符discriminator local 20配置该 BFD会语的远端标识符discriminator remote 10提交配置commit quit将下一跳为R1的静态路由与BFD会话 r2 进行联动ip route-static 10.9.9.0 24 10.1.12.1 track bfd-session r2配置浮动静态路由,下一跳为R3ip route-static 10.9.9.0 24 10.1.23.3 preference 80R1:bfd quit bfd r1 bind peer-ip 10.1.12.2 discriminator local 10 discriminator remote 20 commit在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display bfd session all 查看路由的BFD状态.

静态路由与BFD联动 1. 配置思路:网络的需求是R2能够访问10.9.9.0/24,而且在网络正常时,R2将到达10.9.9.0/24的数据包转发给Rl,而且当Rl发生故障时,或者Rl与R2之间的某段链路发生故障时,R2自动将数据包的转发路径进行切换,将到达该网段的数据包转发给R3。并且在RI及R2上部署BFD来检测双方直连接口的P连通性。预防某个链路发生故障能感知到(静态路由无法感知到网络拓扑的变化并作出动态响应)。BFD ( BidirectionalForwarding Detection,双向转发检测)就是这类技术之一。实际上,BFD是一种实现网络可靠性的机制,它可被用于快速检测网络中的链路状况、IP可达性等。BFD可以与多种协议或机制进行联动,以确保它们更加可靠地工作,例如静态路由、OSPF、IS-IS、BGP、 VRRP、PIM 及MPLS LSP等。需注意的是,在R1的 BFD会话中,discriminator local 需与R2的 discriminatorremote 相同,而它的discriminator remote需与R2的discriminator local相同。另外,BFD会话的名称只具有本地意义,双方无需相同。R2:配置浮动静态路由ip route-static 10.9.9.0 24 10.1.12.1 ip route-static 10.9.9.0 24 10.1.23.1 preference 80激活BFD功能bfd quit创建一个BFD 会话,会话名称为R1(该名称可自定义),对端P地址为10.1.12.1bfd r2 bind peer-ip 10.1.12.1配置该BFD会话的本地标识符discriminator local 20配置该 BFD会语的远端标识符discriminator remote 10提交配置commit quit将下一跳为R1的静态路由与BFD会话 r2 进行联动ip route-static 10.9.9.0 24 10.1.12.1 track bfd-session r2配置浮动静态路由,下一跳为R3ip route-static 10.9.9.0 24 10.1.23.3 preference 80R1:bfd quit bfd r1 bind peer-ip 10.1.12.2 discriminator local 10 discriminator remote 20 commit在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display bfd session all 查看路由的BFD状态. -

ACL 基本配置示例 1. 配置步骤:配置好基本的接口 IP 。在路由器 Router上创建ACL,注意: 必须首先进入系统视图,然后执行命令 aclacl-number。对于基本ACL,acl-number 的值必须在2000~2 999的范围内,我们这里确定为2000。另外,我们假设网管人员的PC (IP地址为 172.16.0.2)已经使用Telnet方式登录上了路由器Router。创建了基本 ACL 2000 后,我们便可以使用 rule 命令来制定相应的规则。首先,我们制定一条规则,其含义是允许(permit)源IP地址为 172.16.0.2 的IP报文。然后再制定一条规则,其含义是拒绝(deny)源IP地址为任意地址的P报文。最后,我们在VTY上应用 ACL 2000 。acl 2000 rule permit source 172.16.0.2 0 rule deny source any quit user-interface vty 0 4 acl 2000 inbound quit在完成上述配置后,我们可以通过以下命令来对配置进行验证。display acl 2000 来查看ACL 2000的配置。{dotted startColor="#e28d8d" endColor="#a9c7e5"/}1. ACL 命令:ACL分为基本ACL和高级ACL等类型。基本ACL只能基于P报文的源P地址、报文分片标记和时间段信息来定义规则。基本ACL规则的命令具有如下的结构。rule [rule-id] {deny / permit} [source {source-address source-wildcard | any}lfragment | logging | time-range time-name]2. 命令中各个组成项的解释如下:命令说明rule表示这是一条规则。rule-id表示这条规则的编号。deny / permit这是一个二选一选项,表示与这条规则相关联的处理动作。deny表示“拒绝”:permit表示“允许”。source表示源IP地址信息。source-address表示具体的源IP地址。source-wildcard表示与 source-address相对应的通配符。source-wildcard和source-address的结合使用,可以确定出一个IP地址的集合。极端情况下,该集合中可以只包含一个IP地址。通配符source-wildcard的使用方法,是与 8.3.11小节中wildcard-mask 的使用方法完全一样的,所以这里不再赘述。any表示源P地址可以是任何地址。fragment表示该规则只对非首片分片报文有效。logging表示需要将匹配上该规则的P报文进行日志记录。time-range time-name表示该规则的生效时间段为time-name,具体的使用方法这里不做描述。

ACL 基本配置示例 1. 配置步骤:配置好基本的接口 IP 。在路由器 Router上创建ACL,注意: 必须首先进入系统视图,然后执行命令 aclacl-number。对于基本ACL,acl-number 的值必须在2000~2 999的范围内,我们这里确定为2000。另外,我们假设网管人员的PC (IP地址为 172.16.0.2)已经使用Telnet方式登录上了路由器Router。创建了基本 ACL 2000 后,我们便可以使用 rule 命令来制定相应的规则。首先,我们制定一条规则,其含义是允许(permit)源IP地址为 172.16.0.2 的IP报文。然后再制定一条规则,其含义是拒绝(deny)源IP地址为任意地址的P报文。最后,我们在VTY上应用 ACL 2000 。acl 2000 rule permit source 172.16.0.2 0 rule deny source any quit user-interface vty 0 4 acl 2000 inbound quit在完成上述配置后,我们可以通过以下命令来对配置进行验证。display acl 2000 来查看ACL 2000的配置。{dotted startColor="#e28d8d" endColor="#a9c7e5"/}1. ACL 命令:ACL分为基本ACL和高级ACL等类型。基本ACL只能基于P报文的源P地址、报文分片标记和时间段信息来定义规则。基本ACL规则的命令具有如下的结构。rule [rule-id] {deny / permit} [source {source-address source-wildcard | any}lfragment | logging | time-range time-name]2. 命令中各个组成项的解释如下:命令说明rule表示这是一条规则。rule-id表示这条规则的编号。deny / permit这是一个二选一选项,表示与这条规则相关联的处理动作。deny表示“拒绝”:permit表示“允许”。source表示源IP地址信息。source-address表示具体的源IP地址。source-wildcard表示与 source-address相对应的通配符。source-wildcard和source-address的结合使用,可以确定出一个IP地址的集合。极端情况下,该集合中可以只包含一个IP地址。通配符source-wildcard的使用方法,是与 8.3.11小节中wildcard-mask 的使用方法完全一样的,所以这里不再赘述。any表示源P地址可以是任何地址。fragment表示该规则只对非首片分片报文有效。logging表示需要将匹配上该规则的P报文进行日志记录。time-range time-name表示该规则的生效时间段为time-name,具体的使用方法这里不做描述。 -

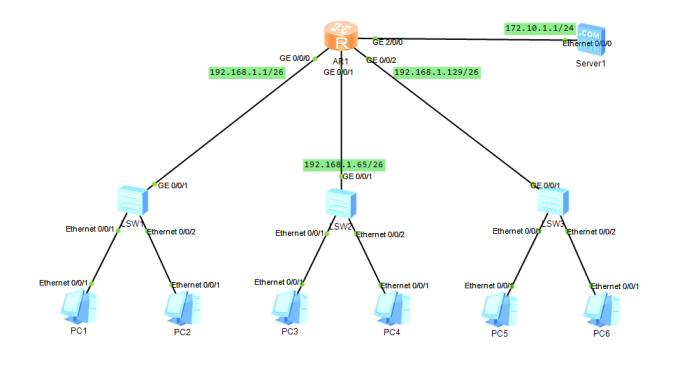

DHCP 中继代理配置示例 1. 配置步骤要在R1上配置 DHCP中继服务,必须首先进入系统视图,然后执行命令dhepenable,使能DHCP功能。接下来我们在R1的各个接口下使能 DHCP中继功能,使用的命令是 dhcp selectrelay。命令 dhcp relay server-ip 172.10.1.1用来配置DHCP Server的IP地址。R1:dhcp enable interface GigabitEthernet 0/0/0 ip address 192.168.1.1 26 dhcp select relay dhcp relay server-ip 172.10.1.1 quit interface GigabitEthernet 0/0/1 ip address 192.168.1.65 26 dhcp select relay dhcp relay server-ip 172.10.1.1 quit interface GigabitEthernet 0/0/2 ip address 192.168.1.129 26 dhcp select relay dhcp relay server-ip 172.10.1.1 quit在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display this 查看相关的DHCP中继配置,注意:需要进入接口才使用该命令。

DHCP 中继代理配置示例 1. 配置步骤要在R1上配置 DHCP中继服务,必须首先进入系统视图,然后执行命令dhepenable,使能DHCP功能。接下来我们在R1的各个接口下使能 DHCP中继功能,使用的命令是 dhcp selectrelay。命令 dhcp relay server-ip 172.10.1.1用来配置DHCP Server的IP地址。R1:dhcp enable interface GigabitEthernet 0/0/0 ip address 192.168.1.1 26 dhcp select relay dhcp relay server-ip 172.10.1.1 quit interface GigabitEthernet 0/0/1 ip address 192.168.1.65 26 dhcp select relay dhcp relay server-ip 172.10.1.1 quit interface GigabitEthernet 0/0/2 ip address 192.168.1.129 26 dhcp select relay dhcp relay server-ip 172.10.1.1 quit在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display this 查看相关的DHCP中继配置,注意:需要进入接口才使用该命令。 -

DHCP Server配置示例 1. 配置步骤:(1) 要在R1上使能 DHCP功能,必须先进入系统视图,然后执行命令 dhcp enable。(2) 我们在R1上创建3个不同的全局地址池,分别用于为3个不同部门的PC分配IP地址。DHCP Server 分配P地址时,可以使用基于全局地址池的服务方式,也可以使用基于接口地址池的服务方式。(3) 创建全局地址池的命令是 ip pool ip-pool-name, ip-pool-name 表示地址池名称,它可以是字母、数字、下划线等符号的组合。(4) 我们将配置 DHCP Server全局地址池中分配给网关的IP地址。命令 gateway-list ip-address 可以用来指定PC在获取到P地址后进行网络通信时应该使用的网关P地址。(5) 接下来,我们可以使用命令 lease {day day [ hour hour [ minute minmute ] ] | unlimited } 来配置IP地址的租约期。默认情况下,租约期是1天,我们这里将它配置成1个小时。(6) 我们还需要在R1的各个接口下配置基于全局地址池的服务方式,使用的命令是 dhcp select global。R1:dhcp enable ip pool department1 network 192.168.1.1 mask 26 gateway-list 192.168.1.1 lease day 0 hour 1 quit ip pool department2 network 192.168.1.64 mask 26 gateway-list 192.168.1.65 lease day 0 hour 1 quit ip pool department3 network 192.168.1.128 mask 26 gateway-list 192.168.1.129 lease day 0 hour 1 quit interface GigabitEthernet 0/0/0 ip address 192.168.1.1 26 dhcp select global quit interface GigabitEthernet 0/0/1 ip address 192.168.1.65 26 dhcp select global quit interface GigabitEthernet 0/0/2 ip address 192.168.1.129 26 dhcp select global quit 在完成上述配置后,我们可以通过以下命令来对配置进行验证。1) display ip pool namepool-name used ,查看地址池的配置情况以及已经分配的地址情况。

DHCP Server配置示例 1. 配置步骤:(1) 要在R1上使能 DHCP功能,必须先进入系统视图,然后执行命令 dhcp enable。(2) 我们在R1上创建3个不同的全局地址池,分别用于为3个不同部门的PC分配IP地址。DHCP Server 分配P地址时,可以使用基于全局地址池的服务方式,也可以使用基于接口地址池的服务方式。(3) 创建全局地址池的命令是 ip pool ip-pool-name, ip-pool-name 表示地址池名称,它可以是字母、数字、下划线等符号的组合。(4) 我们将配置 DHCP Server全局地址池中分配给网关的IP地址。命令 gateway-list ip-address 可以用来指定PC在获取到P地址后进行网络通信时应该使用的网关P地址。(5) 接下来,我们可以使用命令 lease {day day [ hour hour [ minute minmute ] ] | unlimited } 来配置IP地址的租约期。默认情况下,租约期是1天,我们这里将它配置成1个小时。(6) 我们还需要在R1的各个接口下配置基于全局地址池的服务方式,使用的命令是 dhcp select global。R1:dhcp enable ip pool department1 network 192.168.1.1 mask 26 gateway-list 192.168.1.1 lease day 0 hour 1 quit ip pool department2 network 192.168.1.64 mask 26 gateway-list 192.168.1.65 lease day 0 hour 1 quit ip pool department3 network 192.168.1.128 mask 26 gateway-list 192.168.1.129 lease day 0 hour 1 quit interface GigabitEthernet 0/0/0 ip address 192.168.1.1 26 dhcp select global quit interface GigabitEthernet 0/0/1 ip address 192.168.1.65 26 dhcp select global quit interface GigabitEthernet 0/0/2 ip address 192.168.1.129 26 dhcp select global quit 在完成上述配置后,我们可以通过以下命令来对配置进行验证。1) display ip pool namepool-name used ,查看地址池的配置情况以及已经分配的地址情况。 -

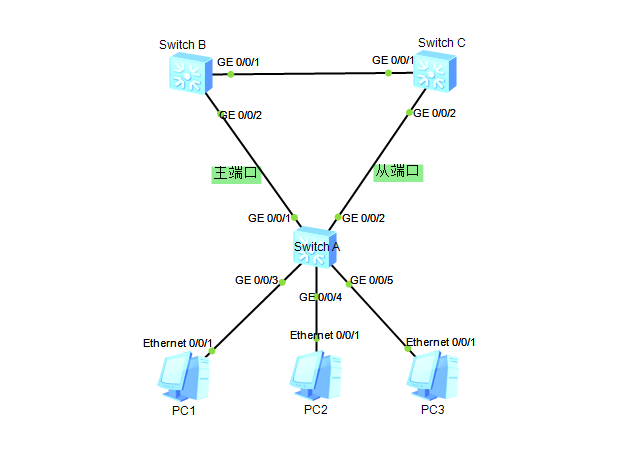

链路聚合配置示例(Smart Link) 1. 配置思路创建Smart Link组,将相应的端口加入Smart Link 组,并指定端口角色。使能 Flush帧发送功能。使能 Flush帧接收功能。使能Smart Link回切功能。使能 Smart Link功能。2.配置步骤2. 由于Smart Link 协议是与STP协议互斥的,所以在配置Smart Link之前需要先进入相应的接口视图,并使用stp disable命令来取消STP功能。3. 在Switch A上创建Smart Link组1,并使用port命令将GE1/0/1配置为SmartLink组1的主端口,将 GE1/0/2配置为Smart Link组1的从端口。4. 使用flush send命令使能Smart Link组1发送Flush帧的功能,携带的控制VLAN编号是10,密码是“hauwei”。5. 使用restore enable命令配置回切功能,使用timer wtr命令设定回切时间为 30 秒。6. 使用命令smart-link enable来使能 Smart Link组1的功能。Switch A:interface GigabitEthernet 0/0/1 stp disable quit interface GigabitEthernet 0/0/1 stp disable quit smart-link group 1 port GigabitEthernet 0/0/1 master port GigabitEthernet 0/0/1 slave flush send control-vlan 10 password simple huawei restore enable timer wtr 30 smart-link enable Switch B:interface GigabitEthernet 0/0/2 smart-link flush receive control-vlan 10 password simple huawei quit interface GigabitEthernet 0/0/1 smart-link flush receive control-vlan 10 password simple huawei quit Switch C:interface GigabitEthernet 0/0/2 smart-link flush receive control-vlan 10 password simple huawei quit interface GigabitEthernet 0/0/1 smart-link flush receive control-vlan 10 password simple huawei quit 在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display smart-linkgroup 命令来查看相关信息。

链路聚合配置示例(Smart Link) 1. 配置思路创建Smart Link组,将相应的端口加入Smart Link 组,并指定端口角色。使能 Flush帧发送功能。使能 Flush帧接收功能。使能Smart Link回切功能。使能 Smart Link功能。2.配置步骤2. 由于Smart Link 协议是与STP协议互斥的,所以在配置Smart Link之前需要先进入相应的接口视图,并使用stp disable命令来取消STP功能。3. 在Switch A上创建Smart Link组1,并使用port命令将GE1/0/1配置为SmartLink组1的主端口,将 GE1/0/2配置为Smart Link组1的从端口。4. 使用flush send命令使能Smart Link组1发送Flush帧的功能,携带的控制VLAN编号是10,密码是“hauwei”。5. 使用restore enable命令配置回切功能,使用timer wtr命令设定回切时间为 30 秒。6. 使用命令smart-link enable来使能 Smart Link组1的功能。Switch A:interface GigabitEthernet 0/0/1 stp disable quit interface GigabitEthernet 0/0/1 stp disable quit smart-link group 1 port GigabitEthernet 0/0/1 master port GigabitEthernet 0/0/1 slave flush send control-vlan 10 password simple huawei restore enable timer wtr 30 smart-link enable Switch B:interface GigabitEthernet 0/0/2 smart-link flush receive control-vlan 10 password simple huawei quit interface GigabitEthernet 0/0/1 smart-link flush receive control-vlan 10 password simple huawei quit Switch C:interface GigabitEthernet 0/0/2 smart-link flush receive control-vlan 10 password simple huawei quit interface GigabitEthernet 0/0/1 smart-link flush receive control-vlan 10 password simple huawei quit 在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display smart-linkgroup 命令来查看相关信息。 -

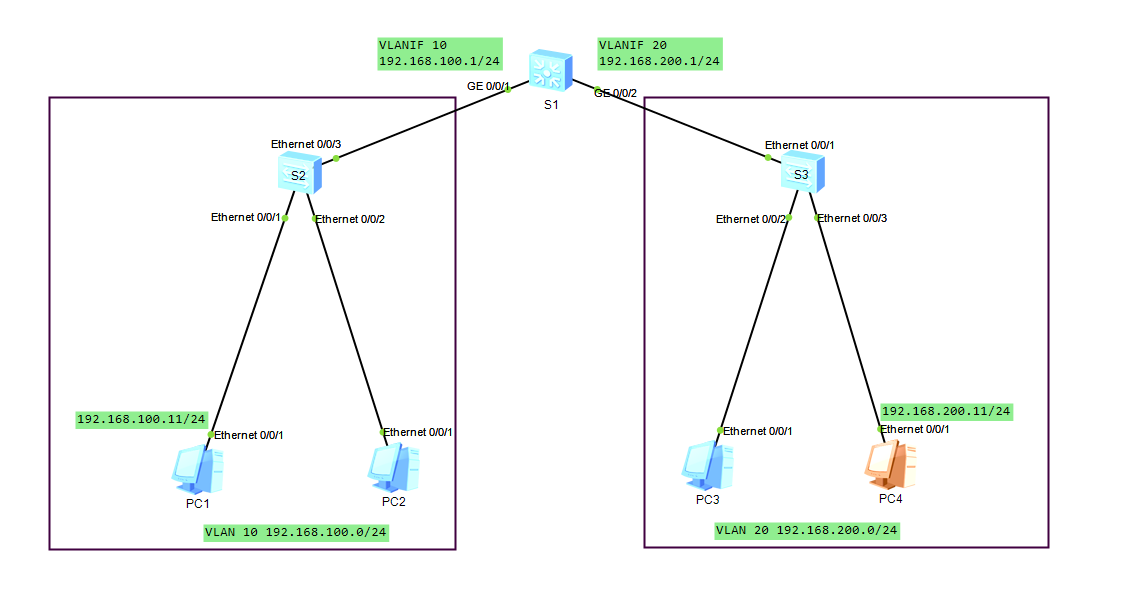

三层交换接口基础配置示例 1. 配置思路(1) 在交换机上S1创建VLAN (注意,在S2和S3上无需创建VLAN)。(2) 配置交换机S1的端口。(3) 在交换机S1上创建VLANIF 接口并配置P地址,实现不同VLAN之间的三层互通。2. 配置步骤S1创建VLAN 10 和 VLAN 20:vlan batch 10 20 interface GigabitEthernet 0/0/1 port link-type access port default vlan 10 quit vlan batch 10 20 interface GigabitEthernet 0/0/1 port link-type access port default vlan 10 quit interface GigabitEthernet 0/0/2 port link-type access port default vlan 20 quit PC:将PC1的IP地址配置为192.168.100.11/24,并将其缺省网关地址配置为S1上VLANIF 10的IP地址192.168.100.1/24。将PC4的P地址配置为192.168.200.11/24,并将其缺省网关地址配置为S1上 VLANIF 20的P地址192.168.200.1/24。配置完成后,在PC1上执行命令“ping 192.168.200.11”。S1上配置VLANIF接口。interface Vlanif 10 ip address 192.168.100.1 24 quit interface Vlanif 20 ip address 192.168.200.1 24 quit在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display vlan vlan-id verbose 查看VLAN的配置情况。 display port vlan 查看所有VLAN所包含的端口信息。 display ip interface brief vlanif vlan-id 查看VLANIF接口情况。

三层交换接口基础配置示例 1. 配置思路(1) 在交换机上S1创建VLAN (注意,在S2和S3上无需创建VLAN)。(2) 配置交换机S1的端口。(3) 在交换机S1上创建VLANIF 接口并配置P地址,实现不同VLAN之间的三层互通。2. 配置步骤S1创建VLAN 10 和 VLAN 20:vlan batch 10 20 interface GigabitEthernet 0/0/1 port link-type access port default vlan 10 quit vlan batch 10 20 interface GigabitEthernet 0/0/1 port link-type access port default vlan 10 quit interface GigabitEthernet 0/0/2 port link-type access port default vlan 20 quit PC:将PC1的IP地址配置为192.168.100.11/24,并将其缺省网关地址配置为S1上VLANIF 10的IP地址192.168.100.1/24。将PC4的P地址配置为192.168.200.11/24,并将其缺省网关地址配置为S1上 VLANIF 20的P地址192.168.200.1/24。配置完成后,在PC1上执行命令“ping 192.168.200.11”。S1上配置VLANIF接口。interface Vlanif 10 ip address 192.168.100.1 24 quit interface Vlanif 20 ip address 192.168.200.1 24 quit在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display vlan vlan-id verbose 查看VLAN的配置情况。 display port vlan 查看所有VLAN所包含的端口信息。 display ip interface brief vlanif vlan-id 查看VLANIF接口情况。 -

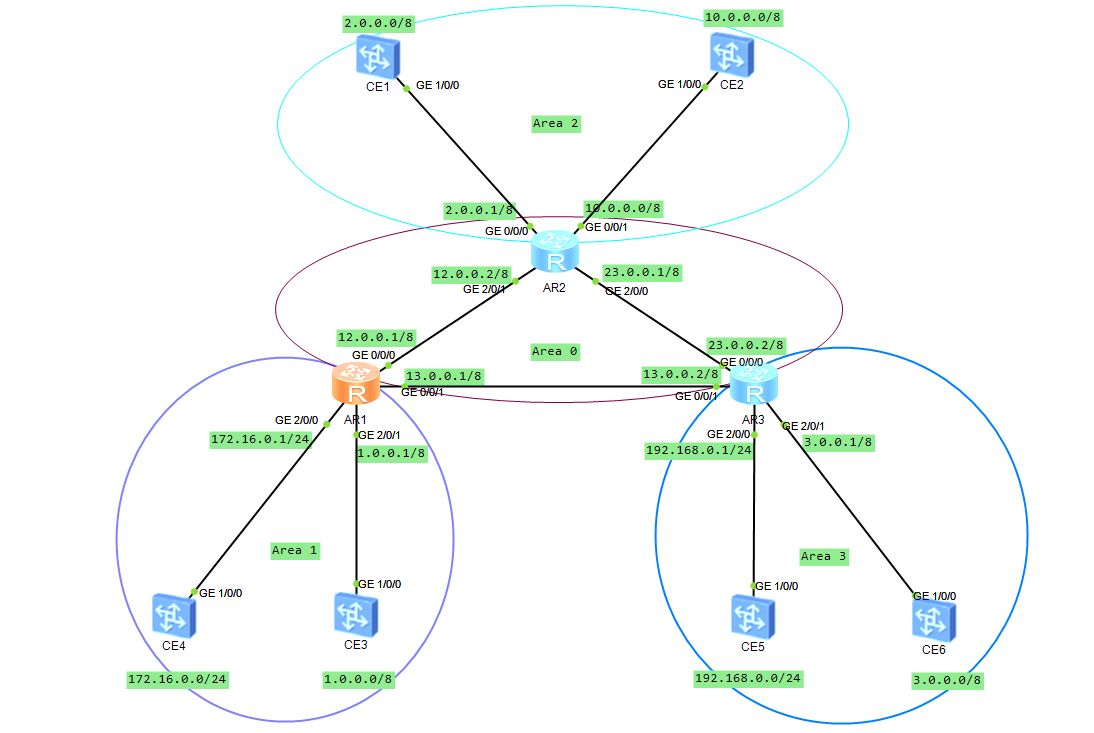

OSPF基础配置示例 1. 配置步骤:要在路由器上配置OSPF,必须首先进入系统视图,然后执行 ospf [ process-id |router-id router-id ]命令以使能OSPF进程,并进入OSPF 视图。执行ospf命令时,如果不输入process-id(该参数表示OSPF进程编号)的值,则process-id默认取值为1。router-id是一个32比特的二进制数,也经常表示为点分十进制数。如果在执行ospf命令时不指定router-id,则路由器会根据某种规则自动生成一个值来作为router-id。R1:ospf router-id 11.1.1.1 area 0 network 12.0.0.0 0.255.255.255 network 13.0.0.0 0.255.255.255 quit area 1 network 172.16.0.0 0.0.0.255 network 1.0.0.0 0.255.255.255 quit interface GigabitEthernet 2/0/0 ip address 172.16.0.1 24 quit interface GigabitEthernet 2/0/1 ip address 1.0.0.1 8 quit interface GigabitEthernet 0/0/1 ip address 13.0.0.1 8 interface GigabitEthernet 0/0/0 ip address 12.0.0.1 8 quit R2:ospf router-id 22.2.2.2 area 0 network 12.0.0.0 0.255.255.255 network 23.0.0.0 0.255.255.255 quit area 2 network 2.0.0.0 0.255.255.255 network 10.0.0.0 0.255.255.255 quit interface GigabitEthernet 2/0/1 ip address 12.0.0.2 8 quit interface GigabitEthernet 2/0/0 ip address 23.0.0.1 8 quit interface GigabitEthernet 0/0/0 ip address 2.0.0.1 8 quit interface GigabitEthernet 0/0/1 ip address 10.0.0.0 8 quit R3:ospf router-id 33.3.3.3 area 0 network 13.0.0.0 0.255.255.255 network 23.0.0.0 0.255.255.255 quit area 3 network 192.168.0.0 0.0.0.255 network 3.0.0.0 0.255.255.255 quit interface GigabitEthernet 2/0/0 ip address 192.168.0.1 24 quit interface GigabitEthernet 2/0/1 ip address 3.0.0.1 8 quit interface GigabitEthernet 0/0/1 ip address 13.0.0.2 8 quit interface GigabitEthernet 0/0/0 ip address 23.0.0.2 8 quit 在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display ospf [ process-id ] peer 查看路由器的邻居信息。 display ospf [ process-id ] routing 查看路由器的OSPF 路由表。

OSPF基础配置示例 1. 配置步骤:要在路由器上配置OSPF,必须首先进入系统视图,然后执行 ospf [ process-id |router-id router-id ]命令以使能OSPF进程,并进入OSPF 视图。执行ospf命令时,如果不输入process-id(该参数表示OSPF进程编号)的值,则process-id默认取值为1。router-id是一个32比特的二进制数,也经常表示为点分十进制数。如果在执行ospf命令时不指定router-id,则路由器会根据某种规则自动生成一个值来作为router-id。R1:ospf router-id 11.1.1.1 area 0 network 12.0.0.0 0.255.255.255 network 13.0.0.0 0.255.255.255 quit area 1 network 172.16.0.0 0.0.0.255 network 1.0.0.0 0.255.255.255 quit interface GigabitEthernet 2/0/0 ip address 172.16.0.1 24 quit interface GigabitEthernet 2/0/1 ip address 1.0.0.1 8 quit interface GigabitEthernet 0/0/1 ip address 13.0.0.1 8 interface GigabitEthernet 0/0/0 ip address 12.0.0.1 8 quit R2:ospf router-id 22.2.2.2 area 0 network 12.0.0.0 0.255.255.255 network 23.0.0.0 0.255.255.255 quit area 2 network 2.0.0.0 0.255.255.255 network 10.0.0.0 0.255.255.255 quit interface GigabitEthernet 2/0/1 ip address 12.0.0.2 8 quit interface GigabitEthernet 2/0/0 ip address 23.0.0.1 8 quit interface GigabitEthernet 0/0/0 ip address 2.0.0.1 8 quit interface GigabitEthernet 0/0/1 ip address 10.0.0.0 8 quit R3:ospf router-id 33.3.3.3 area 0 network 13.0.0.0 0.255.255.255 network 23.0.0.0 0.255.255.255 quit area 3 network 192.168.0.0 0.0.0.255 network 3.0.0.0 0.255.255.255 quit interface GigabitEthernet 2/0/0 ip address 192.168.0.1 24 quit interface GigabitEthernet 2/0/1 ip address 3.0.0.1 8 quit interface GigabitEthernet 0/0/1 ip address 13.0.0.2 8 quit interface GigabitEthernet 0/0/0 ip address 23.0.0.2 8 quit 在完成上述配置后,我们可以通过以下命令来对配置进行验证。 display ospf [ process-id ] peer 查看路由器的邻居信息。 display ospf [ process-id ] routing 查看路由器的OSPF 路由表。